社交工程是一种利用人性弱点,通过欺骗手段获取敏感信息或访问权限的攻击方式。它不依赖于技术漏洞,而是通过与目标人员进行交互,诱导其透露密码、账号等重要信息。常见的社交工程攻击手段包括网络钓鱼邮件、电话诈骗、假冒身份等。网络安全知识要求提高个人和组织的社交工程防范意识,学会识别各种社交工程攻击的特征和迹...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

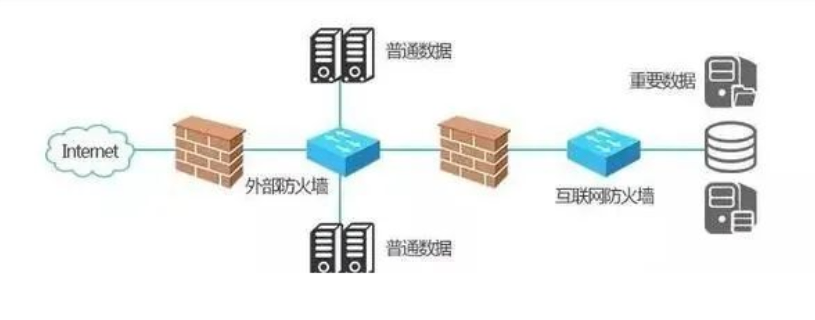

防火墙是网络安全的重要屏障,它位于内部网络和外部网络之间,通过制定安全策略来控制网络流量的进出。防火墙可以分为包了过滤防火墙、状态检测防火墙和应用层防火墙等不同类型。包了过滤防火墙根据数据包的源地址、目的地址、端口号等信息进行过滤,简单快速,但对应用层协议的理解有限。状态检测防火墙不只检查数据包的基本信息,还跟踪数据包的状态,能够更准确地判断数据包的合法性。应用层防火墙工作在应用层,能够对特定的应用协议进行深度检测和过滤,提供更高级的安全防护。防火墙可以阻止外部网络的非法访问,防止内部网络的信息泄露,同时还可以记录网络流量信息,为网络安全审计提供依据。网络安全防范勒索病毒对系统的破坏影响。上海工厂网络安全找哪家

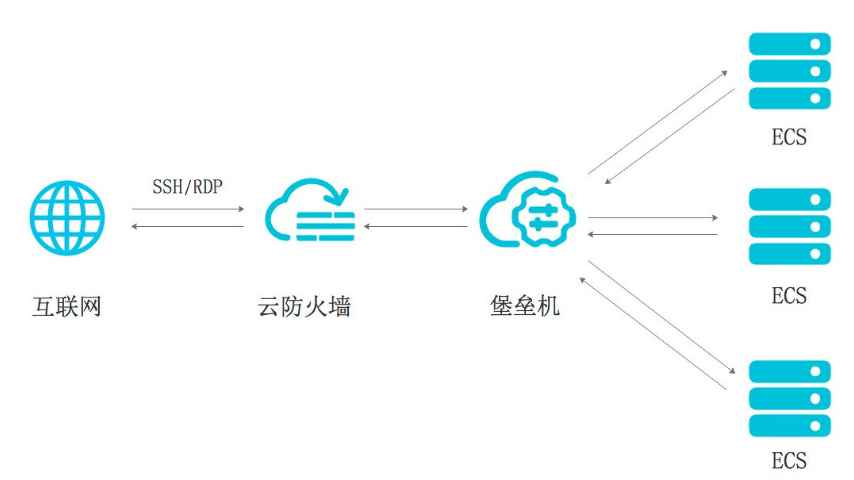

虚拟专门用网络(VPN)是一种在公共网络上建立专门用网络的技术,它通过加密和隧道技术,为用户提供安全的远程访问和数据传输通道。VPN可以分为远程访问VPN和站点到站点VPN两种类型。远程访问VPN允许用户通过互联网安全地访问企业内部网络资源,适用于移动办公和远程工作的场景。站点到站点VPN则用于连接两个或多个企业分支机构的网络,实现企业内部网络的互联互通。VPN技术可以保护数据在公共网络上的传输安全,防止数据被窃取或篡改,同时还可以隐藏用户的真实IP地址,提高用户的隐私保护水平。在企业网络、相关单位机构和教育机构等领域,VPN技术得到了普遍的应用。上海工厂网络安全找哪家网络安全的零信任原则假设网络内外的任何实体都不能自动信任。

供应链攻击通过污染软件或硬件组件渗透目标系统,具有隐蔽性强、影响范围广的特点。典型案例包括:2020年SolarWinds供应链攻击,灰色产业技术人员通过篡改软件更新包,入侵美国相关单位、企业网络;2021年Log4j漏洞,因开源组件普遍使用,导致全球数万系统暴露。供应链安全管理需构建可信生态,包括:代码审计(对第三方库进行安全扫描)、签名验证(确保软件来源可信)和持续监控(检测组件异常行为)。企业需建立供应商安全评估体系,要求合作伙伴提供安全合规证明(如ISO 27001认证),并在合同中明确安全责任条款。此外,开源软件治理需关注许可证合规性,避免法律风险。

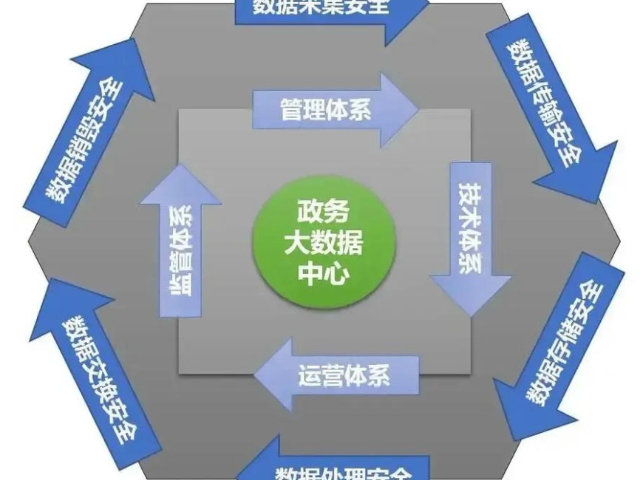

网络安全知识的应用领域普遍,涵盖了相关单位、金融、教育、医疗、能源等多个行业。在相关单位领域,网络安全知识被用于保护国家的机密、维护社会稳定和公共安全。金融领域则利用网络安全知识防范金融诈骗、保护客户资金安全。教育领域通过网络安全知识培训,提高学生的网络安全意识,防止校园网络欺凌和不良信息传播。医疗领域则利用网络安全知识保护患者隐私,确保医疗数据的准确性和完整性。能源领域则通过网络安全知识构建安全的能源网络,防止能源供应中断和恶意攻击。此外,随着物联网、云计算等新兴技术的发展,网络安全知识的应用领域还在不断拓展,为各行各业提供更加全方面、高效的网络安全保障。网络安全对物联网设备进行安全防护管理。

密码学是网络安全知识的关键内容之一,它为数据的保密性、完整性和认证性提供了重要的技术手段。加密算法是密码学的关键,分为对称加密和非对称加密两种类型。对称加密使用相同的密钥进行加密和解了密,如常见的 AES 算法,具有加密速度快、效率高的特点,适用于大量数据的加密传输。非对称加密则使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解了密,如 RSA 算法,虽然加密速度相对较慢,但能更好地解决密钥分发问题,常用于数字签名和身份认证。此外,哈希函数也是密码学的重要组成部分,它可以将任意长度的数据映射为固定长度的哈希值,用于验证数据的完整性,确保数据在传输过程中未被篡改。网络安全通过防火墙技术阻止非法网络访问。苏州企业网络安全价钱

网络安全在公共Wi-Fi环境下保障用户信息安全。上海工厂网络安全找哪家

身份认证是验证用户身份的过程,常见方法包括密码认证(易受用力破了解)、双因素认证(密码+短信/令牌)、生物认证(指纹、人脸识别)及多因素认证(结合多种方式)。访问控制则基于身份认证结果,决定用户对资源的操作权限,模型包括自主访问控制(DAC)(用户自主设置权限)、强制访问控制(MAC)(系统强制分配权限)及基于角色的访问控制(RBAC)(按角色分配权限,简化管理)。现代系统常采用零信任架构,默认不信任任何内部或外部用户,要求每次访问均需验证身份与上下文(如设备、位置)。例如,谷歌公司实施零信任架构后,内部网络攻击事件减少75%,明显提升了整体安全水平。上海工厂网络安全找哪家

- 杭州信息系统安全价钱 2026-03-21

- 常州医院网络安全服务 2026-03-21

- 南京网络入侵检测服务 2026-03-21

- 苏州工厂网络安全服务商 2026-03-21

- 南京工厂网络安全哪家好 2026-03-21

- 江苏网络入侵防御多少钱 2026-03-21

- 无锡下一代防火墙防泄漏 2026-03-20

- 无锡学校网络安全费用 2026-03-20

- 常州无线入侵防御收费标准 2026-03-20

- 浙江学校网络安全策略 2026-03-20

- 南京楼宇网络安全怎么收费 2026-03-20

- 浙江网络网络安全大概费用 2026-03-20

-

苏州无线入侵检测哪家好 2026-03-19 18:04:56数据保护需从存储、传输、使用全生命周期管控。存储环节采用加密技术(如透明数据加密TDE)和访问控制;传输环节通过SSL/TLS协议建立安全通道;使用环节则依赖隐私计算技术,如同态加密(允许在加密数据上直接计算)、多方安全计算(MPC,多参与方联合计算不泄露原始数据)和联邦学习(分布式模型训练,数据不...

-

社区网络安全 2026-03-19 08:05:20网络安全知识的普及和应用离不开法律和政策的支持。各国相关单位纷纷出台相关法律法规,规范网络行为,打击网络犯罪,保护网络空间的安全和秩序。例如,中国的《网络安全法》明确了网络运营者的安全保护义务,规定了个人信息保护、关键信息基础设施保护等重要制度。同时,相关单位还通过制定网络安全政策,引导企业和个人加...

-

苏州办公楼网络安全有哪些 2026-03-19 07:04:22恶意软件是指故意编制或设置的对计算机系统、网络或数据造成损害的软件,包括病毒、蠕虫、木马、间谍软件等。恶意软件的传播途径多种多样,如通过电子邮件附件、恶意网站、移动存储设备等。为了防范恶意软件,需要采取一系列措施。首先,安装可靠的防病毒软件和反恶意软件工具,并及时更新病毒库和软件版本,以检测和去除已...

-

安徽机房建设网络安全 2026-03-19 18:04:56网络攻击无国界,需国际合作应对。2017年WannaCry勒索软件攻击波及150个国家,促使各国建立联合响应机制:情报共享:如五眼联盟(美国、英国、加拿大、澳大利亚、新西兰)通过“Cyber Info”平台实时交换威胁情报,2023年成功阻断某灰色产业技术人员组织对能源部门的攻击。联合演练:北约每年...

-

浙江学校网络安全策略

2026-03-20 -

南京楼宇网络安全怎么收费

2026-03-20 -

浙江网络网络安全大概费用

2026-03-20 -

无锡网络安全服务电话

2026-03-20 -

无锡综合布线网络安全费用

2026-03-20 -

上海机房网络安全找哪家

2026-03-20 -

吴中区宾利啤酒工厂

2026-03-20 -

南京网络安全审计维护

2026-03-20 -

苏州姑苏区轰趴馆精酿宾利啤酒代理批发

2026-03-19