网络安全是指通过技术、管理和法律手段,保护网络系统、数据及应用免受攻击、破坏、篡改或非法访问的能力。其关键内涵涵盖三个层面:一是技术安全,包括网络设备、操作系统、应用软件的安全防护;二是数据安全,涉及数据的保密性、完整性和可用性(CIA三原则);三是行为安全,规范用户操作行为,防止内部人员滥用权限或...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

密码学是网络安全知识的关键内容之一,它为数据的保密性、完整性和认证性提供了重要的技术手段。加密算法是密码学的关键,分为对称加密和非对称加密两种类型。对称加密使用相同的密钥进行加密和解了密,如常见的 AES 算法,具有加密速度快、效率高的特点,适用于大量数据的加密传输。非对称加密则使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解了密,如 RSA 算法,虽然加密速度相对较慢,但能更好地解决密钥分发问题,常用于数字签名和身份认证。此外,哈希函数也是密码学的重要组成部分,它可以将任意长度的数据映射为固定长度的哈希值,用于验证数据的完整性,确保数据在传输过程中未被篡改。网络安全的法规遵从性要求数据保护的技术和组织措施。浙江网络流量控制多少钱

未来网络安全将呈现三大趋势:一是技术融合,如5G+AI+区块链构建可信网络,5G提供低延迟通信,AI实现智能防护,区块链保障数据不可篡改;二是攻击面扩大,随着元宇宙、数字孪生等新技术普及,虚拟与现实交织的场景将引入新风险;三是人才短缺,全球网络安全人才缺口超300万,企业需通过自动化工具(如SOAR)和AI辅助决策弥补人力不足。挑战方面,量子计算可能破了解现有加密体系,需加速后量子密码研究;此外,国家间网络争端升级(如针对关键基础设施的攻击),需建立国际协作机制。企业需构建“弹性安全”体系,通过持续学习、快速适应变化,在攻击与防御的动态博弈中保持优势。无锡网络入侵检测策略网络安全可识别并处理网页挂马等新型攻击手段。

技术防御层:涵盖加密算法(如AES、RSA)、访问控制(如RBAC模型)、网络隔离(如VLAN、SDN)等技术,是抵御攻击的一道防线。例如,零信任架构通过“默认不信任、始终验证”原则,将传统边界防御转化为动态权限管理,明显提升内网安全性。管理策略层:包括安全政策制定、风险评估、应急响应等流程。ISO 27001信息安全管理体系标准要求企业定期进行漏洞扫描与渗透测试,2023年某金融机构通过该标准认证后,攻击事件减少70%。法律合规层:涉及数据保护法(如GDPR)、网络安全法等法规。欧盟GDPR规定企业泄露用户数据需承担全球年营收4%的罚款,倒逼企业加强数据加密与权限管理。

伦理规范层:关注灰色产业技术人员伦理、隐私保护等道德问题。白帽灰色产业技术人员通过“负责任披露”机制协助企业修复漏洞,2023年某安全团队发现某电商平台SQL注入漏洞后,提前90天通知企业修复,避免数百万用户信息泄露。新兴技术层:包括AI安全、量子安全、区块链安全等前沿领域。AI安全需防范对抗样本攻击(如通过微小扰动欺骗图像识别系统),量子安全则需研发抗量子计算的加密算法,以应对未来量子计算机的威胁。这五大支柱相互支撑,形成“技术-管理-法律-伦理-技术”的闭环体系。网络安全的法规如HIPAA专门针对医疗保健行业。

身份认证是验证用户身份的过程,常见方法包括密码认证(易受用力破了解)、双因素认证(密码+短信/令牌)、生物认证(指纹、人脸识别)及多因素认证(结合多种方式)。访问控制则基于身份认证结果,决定用户对资源的操作权限,模型包括自主访问控制(DAC)(用户自主设置权限)、强制访问控制(MAC)(系统强制分配权限)及基于角色的访问控制(RBAC)(按角色分配权限,简化管理)。现代系统常采用零信任架构,默认不信任任何内部或外部用户,要求每次访问均需验证身份与上下文(如设备、位置)。例如,谷歌公司实施零信任架构后,内部网络攻击事件减少75%,明显提升了整体安全水平。网络安全事件的响应时间越短,损失越小。南通医院网络安全怎么收费

网络安全对物联网设备进行安全防护管理。浙江网络流量控制多少钱

数据保护需从存储、传输、使用全生命周期管控。存储环节采用加密技术(如透明数据加密TDE)和访问控制;传输环节通过SSL/TLS协议建立安全通道;使用环节则依赖隐私计算技术,如同态加密(允许在加密数据上直接计算)、多方安全计算(MPC,多参与方联合计算不泄露原始数据)和联邦学习(分布式模型训练,数据不出域)。例如,医疗领域通过联邦学习联合多家医院训练疾病预测模型,既利用了海量数据,又避免了患者隐私泄露。此外,数据脱了敏(如替换、遮蔽敏感字段)和匿名化(如k-匿名算法)是数据共享场景下的常用手段,但需平衡数据效用与隐私风险。浙江网络流量控制多少钱

- 杭州医院网络安全包括哪些 2026-05-05

- 南通网络流量控制防泄漏 2026-05-05

- 苏州网络入侵防御评估 2026-05-05

- 无锡商场网络安全施工费 2026-05-04

- 南通信息系统安全厂商 2026-05-04

- 无锡医院网络安全管理体系建设 2026-05-04

- 南通学校网络安全建设 2026-05-04

- 苏州企业网络安全服务 2026-05-04

- 苏州机房网络安全如何提高 2026-05-03

- 常州计算机网络安全合规 2026-05-03

- 南通网络安全审计管理体系建设 2026-05-03

- 无锡企业网络安全维护 2026-05-03

-

浙江计算机网络安全多少钱 2026-05-02 20:09:28入侵检测与防御系统(IDS/IPS)通过分析网络流量或主机日志,识别并阻断恶意行为。IDS分为基于网络(NIDS,监控网络流量)与基于主机(HIDS,监控系统日志)两类,检测方法包括特征匹配(对比已知攻击特征库)与异常检测(建立正常行为基线,识别偏离行为)。IPS在IDS基础上增加主动阻断功能,可自...

-

南通企业网络安全管理体系建设 2026-05-02 08:04:06加密技术是保护数据机密性与完整性的关键手段,分为对称加密(如AES、DES)与非对称加密(如RSA、ECC)两类。对称加密使用相同密钥加密与解了密,效率高但密钥管理复杂;非对称加密使用公钥加密、私钥解了密,安全性高但计算开销大。实际应用中常结合两者:用非对称加密传输对称密钥,再用对称加密传输数据(如...

-

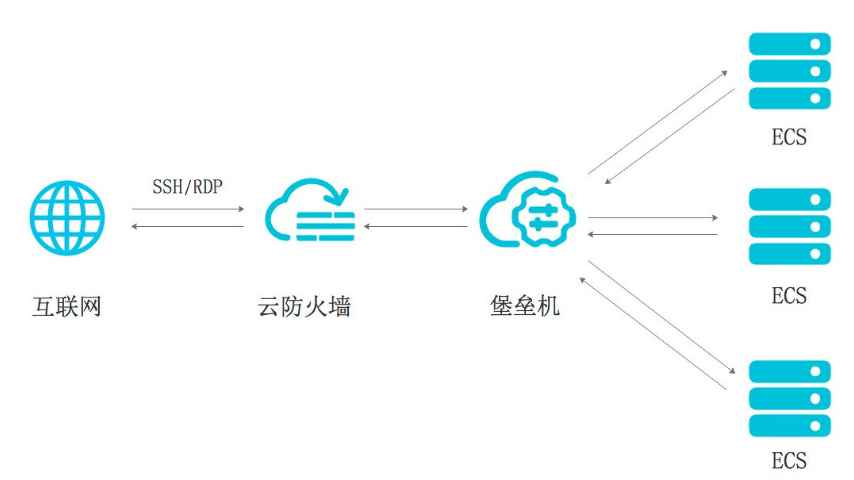

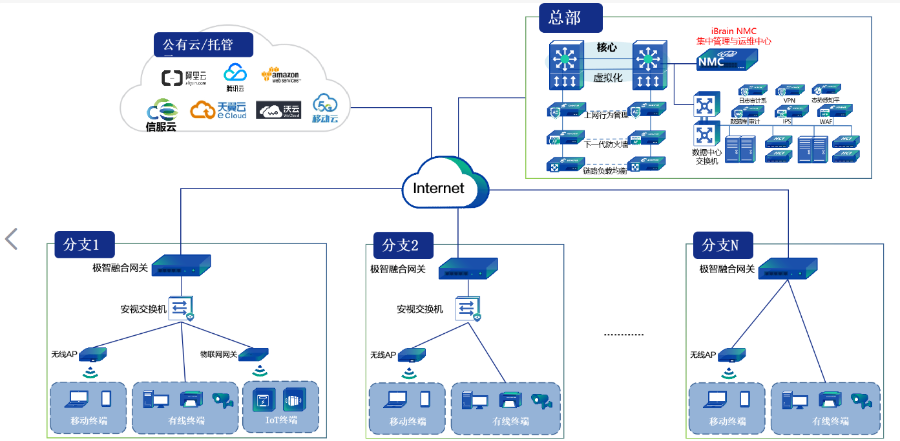

南京网络网络安全在线咨询 2026-05-02 00:15:24云计算的共享资源与动态扩展特性带来了新的安全挑战:数据隔离(多租户环境下防止数据泄露)、虚拟化安全(保护虚拟机管理程序免受攻击)、API安全(防止恶意调用云服务接口)及供应链安全(防范云服务商被攻击导致用户受牵连)。防护措施包括:采用软件定义安全(SDS),通过集中管理平台动态调整安全策略;实施微隔...

-

南京企业网络安全评估 2026-05-02 01:04:21网络安全是保护网络系统、数据及应用免受攻击、破坏、泄露或非法访问的技术与管理体系的总和。其关键内涵涵盖三个层面:一是技术防御,通过防火墙、加密算法、入侵检测等手段构建安全屏障;二是管理规范,制定安全策略、权限管理及应急响应流程,确保人员与流程合规;三是数据保护,防止敏感信息(如个人身份、商业机密)在...

-

吴中区宾利啤酒市场报价

2026-05-15 -

江苏社区弱电安防有哪些

2026-05-14 -

苏州工厂弱电安防服务电话

2026-05-14 -

无锡机房弱电安防报价

2026-05-14 -

昆山制造业弱电安防工程

2026-05-14 -

上海工厂弱电安防大概多少钱

2026-05-14 -

虎丘区瓶装宾利啤酒多少钱

2026-05-14 -

杭州社区弱电安防大概费用

2026-05-14 -

南京工厂弱电安防市场报价

2026-05-14