- 品牌

- 深信服

- 型号

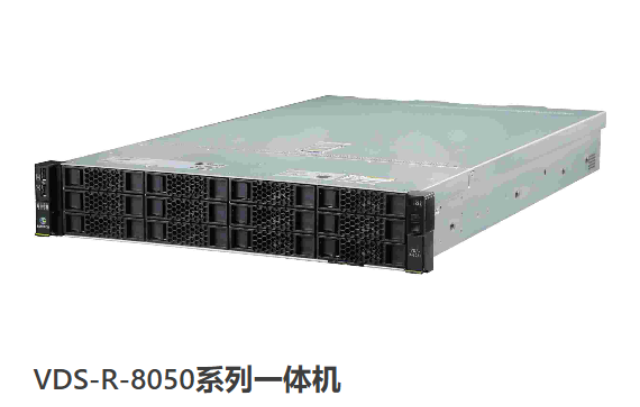

- VDS-B-7950、aDesk-STD-200H-s

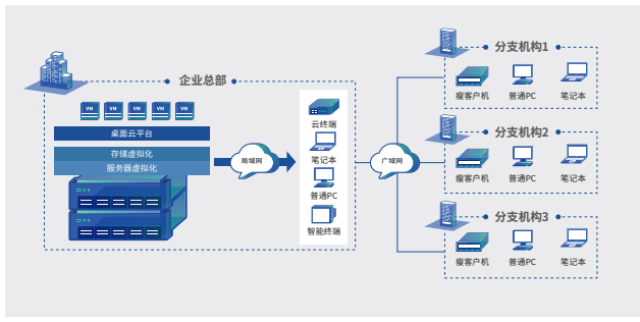

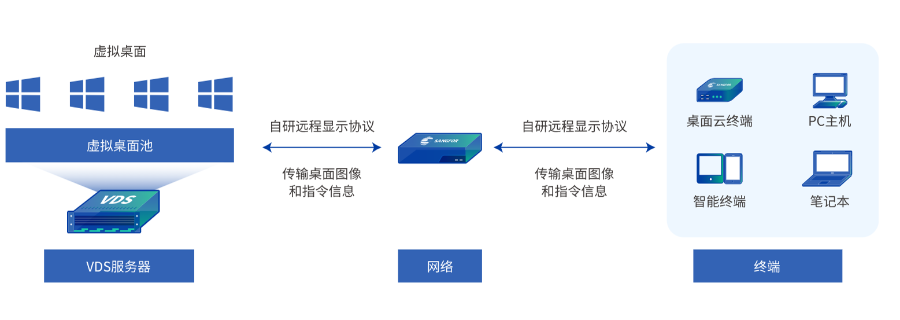

正是为解决这些痛点,桌面虚拟化技术应运而生。桌面虚拟化并非简单的“远程控制”,而是通过虚拟化技术将桌面操作系统、应用程序与底层硬件分离,把原本运行在本地PC上的桌面环境集中部署在数据中心的服务器中。员工使用的终端设备(如瘦客户机、普通电脑、笔记本甚至平板)只需通过网络连接,就能访问到属于自己的虚拟桌面,获得与本地PC一致的操作体验。这种“集中管理、分散访问”的模式,彻底改变了传统桌面的部署与管理方式,为企业带来了管理效率提升、数据安全保障、运维成本降低等多重价值。上海雪莱信息科技有限公司协助出版社实施桌面虚拟化,实现图书编校流程的数字化升级。浙江VDS桌面虚拟化安全方案

性能监控与优化方法:上海雪莱信息科技有限公司建立了完善的性能监控体系,实时收集虚拟化平台的各项运行指标。监控数据包括总处理器使用率、内存占用情况、存储输入输出性能、网络延迟等。当某个指标出现异常时,系统会立即发出告警。性能优化是一个持续的过程。上海雪莱信息科技有限公司的技术团队会定期分析监控数据,找出性能瓶颈并进行针对性优化。例如,通过调整虚拟机的资源分配策略,平衡负载;通过优化存储阵列的配置,提高数据读写速度;通过网络质量优化,降低传输延迟。江苏小型企业桌面虚拟化广电媒体单位采用上海雪莱信息科技有限公司的桌面虚拟化方案,保障新闻采编系统的稳定运行。

上海雪莱信息科技有限公司在多年的实践中认识到,成功的项目始于清晰的定义。理解两者之间的区别,有助于企业更加理性地分析自身需求,避免盲目投资或技术选型失误。是只需要解决特定岗位、特定场景的远程访问问题,还是旨在构建一个面向未来、可扩展、易管理的现代化数字工作空间?这个问题的答案,将直接引导企业走向较适合自身的发展路径。在帮助企业进行数字化转型的旅程中,上海雪莱信息科技有限公司始终致力于充当可靠的技术顾问与实践伙伴,以清晰的概念认知和务实的技术方案,助力客户夯实信息化根基,提升主要竞争力。

连接代理的工作机制:连接代理是桌面虚拟化系统的调度中心,负责管理用户会话与虚拟桌面之间的对应关系。当用户尝试连接虚拟桌面时,连接代理会验证用户身份,并根据预设策略为其分配合适的虚拟桌面实例。上海雪莱信息科技有限公司在部署连接代理时,会充分考虑高可用性需求,通常采用多节点集群部署方式。在实际运行过程中,连接代理还需要实时监控各个虚拟桌面的运行状态。当检测到某个虚拟桌面出现异常时,连接代理可以自动将其重启或迁移到其他物理服务器。上海雪莱信息科技有限公司为某大型制造企业设计的桌面虚拟化方案中,连接代理实现了自动故障转移,确保了业务连续性。企业利用桌面虚拟化加快新员工入职培训速度,实现标准环境快速配置。

桌面虚拟化的技术架构:关键组件是用户配置文件和个性化管理。通过策略,将用户的操作系统设置、应用配置、个人文件等与桌面操作系统本身分离开来。无论用户登录到哪个具体的桌面实例,都能获得一致的个人化体验,同时又不破坏基础镜像的稳定性。此外,还可能包含应用虚拟化组件,将应用程序从操作系统中剥离出来,单独地交付给用户,实现更细粒度的管理和更灵活的授权。由此可见,桌面虚拟化架构的主要思想是“分解”与“重组”。它将一个完整的桌面分解为计算资源、操作系统镜像、应用程序、用户数据与配置等多个层次,再通过管理平台按需、动态地将这些层次重组为一个完整的、个性化的桌面交付给用户。它实现的不是一个个孤立的虚拟化桌面,而是一个灵活、高效、可大规模管理的桌面交付生态。上海雪莱信息科技有限公司推广移动办公理念,通过桌面虚拟技术保障数据实时访问。河南桌面虚拟化系统

零售连锁企业依托上海雪莱信息科技有限公司的桌面虚拟化技术,统一管理全国门店的销售的数据录入。浙江VDS桌面虚拟化安全方案

安全控制机制的实施:安全性是桌面虚拟化的重要优势之一。上海雪莱信息科技有限公司在方案设计中采用多层次安全控制策略。在接入层实施严格的身份认证,确保只有授权用户才能访问虚拟桌面。在网络层采用加密传输,防止数据在传输过程中被窃取。数据安全方面,所有用户数据都集中存储在数据中心,终端设备不保存任何业务数据。上海雪莱信息科技有限公司还会部署完善的安全审计系统,记录用户对虚拟桌面的所有操作行为。当员工离职时,管理员只需禁用其账户即可防止数据泄露。浙江VDS桌面虚拟化安全方案

增强的数据安全防护体系:数据安全始终是企业信息化的主要关切。相较于传统PC可能存在的数据泄露风险,桌面虚拟化技术从多个维度强化了防护措施。在上海雪莱的实施案例中,所有业务数据实际存储于数据中心服务器而非本地终端,即使终端设备遗失或被盗,也不会造成敏感数据外泄。通过精细的权限管理体系,可严格限制用户对数据的复制、粘贴、截屏等操作,配合水印技术还能追溯数据流转路径。针对外部攻击威胁,虚拟化平台内置的网络隔离机制能有效阻断恶意软件在不同虚拟桌面间的传播。定期自动备份功能确保重要数据始终存在完整副本,当遭遇勒索病毒等安全事件时,可在几分钟内恢复到正常状态。这种多层次的安全设计为企业构筑起坚实的数字防线...

- 天津小型企业桌面虚拟化安全方案 2026-03-09

- 上海深信服桌面虚拟化价格 2026-03-09

- 江苏企业桌面虚拟化价格 2026-03-09

- 深圳桌面虚拟化应用 2026-03-08

- 桌面虚拟化 2026-03-08

- 企业桌面虚拟化方案 2026-03-08

- 北京深信服桌面虚拟化平台 2026-03-07

- 河南远程桌面虚拟化平台 2026-03-07

- 北京智能桌面虚拟化 2026-03-07

- 天津深信服桌面虚拟化价格 2026-03-07

- 浙江VDS桌面虚拟化服务器 2026-03-06

- 天津远程桌面虚拟化优势 2026-03-06

- 天津双桌面虚拟化哪家好 2026-03-06

- 上海小型企业桌面虚拟化架构 2026-03-05

- 单桌面虚拟化应用 2026-03-04

- 广东双桌面虚拟化应用场景 2026-03-04

- 深圳数据超融合系统方案 03-09

- 云南数据超融合系统基础设施HCI 03-09

- 湖南深信服超融合系统 03-09

- 山东数据超融合系统好处 03-09

- 江苏企业桌面虚拟化价格 03-09

- 深圳桌面虚拟化应用 03-08

- 安徽内容分布式存储分类 03-08

- 桌面虚拟化 03-08

- 企业桌面虚拟化方案 03-08

- 上海国内超融合系统厂商排名 03-08