- 品牌

- 思驰

- 型号

- 定制

芯片解密的过程通常涉及利用芯片设计上的漏洞或软件缺陷,通过多种技术手段从芯片中提取关键信息。这些技术手段可能包括软件攻击、电子探测攻击以及利用人工智能(AI)技术等。软件攻击主要利用处理器通信接口,通过协议、加密算法或这些算法中的安全漏洞来进行攻击。电子探测攻击则可能以高时间分辨率来监控处理器在正常操作时所有电源和接口连接的模拟特性。而利用AI技术进行芯片解密,则是近年来新兴的一种趋势,它通过复杂的算法和模型,对芯片中的数据进行深度分析和解密。芯片解密行业正面临量子加密技术的挑战,传统方法面临失效风险。中国香港pic16f57解密

在科技日新月异的现在,芯片解密技术已经成为众多企业和科研机构解开技术壁垒、实现创新突破的重要手段。然而,在芯片解密领域,单片机解密与普通芯片解密之间存在着明显的差异。单片机,又称微控制器(MCU),是一种集成了处理器(CPU)、存储器、输入输出接口等功能的微型计算机。由于其体积小、功耗低、功能强等特点,单片机被普遍应用于各种智能设备中。然而,随着单片机技术的不断发展,其内部结构和加密机制也日益复杂。单片机解密,就是针对这些被加密的单片机,通过逆向工程技术,提取出其内部的关键信息,如程序代码、数据、算法等。佛山英飞凌芯片解密软件IC解密过程中,我们需要对芯片进行热分析和热设计。

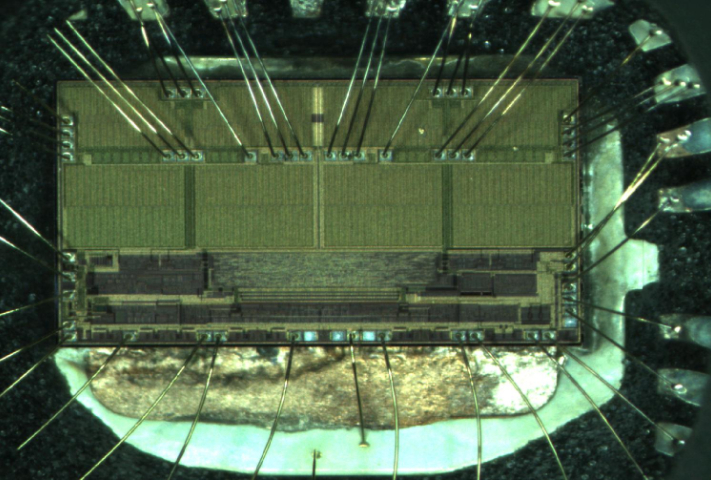

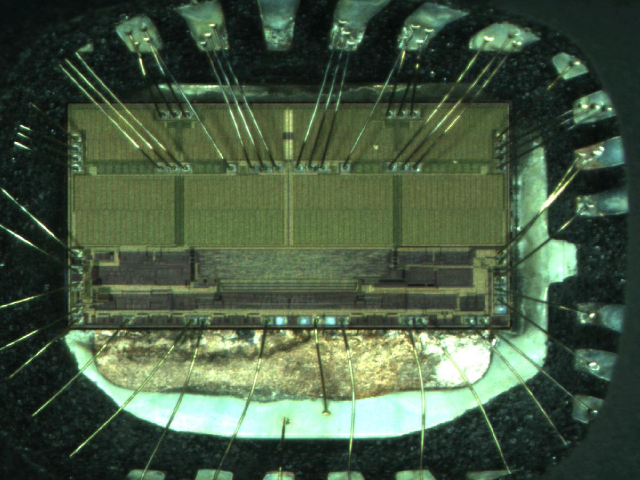

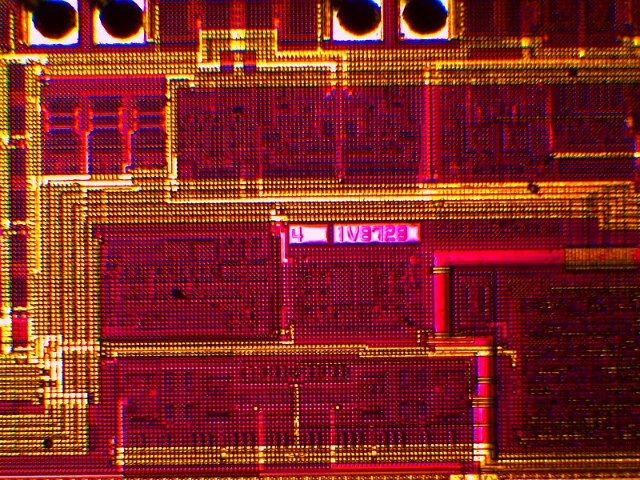

在科技飞速发展的当下,芯片作为电子设备的重要部件,其重要性不言而喻。前期调研:了解芯片的型号、功能、加密方式等信息,制定解密方案。芯片开盖:采用化学法或特殊封装类型开盖,处理金线取出晶粒。层次去除:以蚀刻方式去除层,包括去除保护层polyimide、氧化层、钝化层、金属层等。芯片染色:通过染色以便于识别,主要有金属层加亮,不同类型阱区染色,ROM码点染色。芯片拍照:通过电子显微镜(SEM)对芯片进行拍摄。图像拼接:将拍摄的区域图像进行拼接(软件拼接,照片冲洗后手工拼接)。电路分析:提取芯片中的数字电路和模拟电路,并将其整理成易于理解的层次化电路图,以书面报告和电子数据的形式发布给客户。

探针技术是直接暴露芯片内部连线,然后观察、操控、干扰单片机以达到攻击目的。所有的微探针技术都属于侵入型攻击。与之相对,软件攻击、电子探测攻击和过错产生技术属于非侵入型攻击。非侵入型攻击所需设备通常可以自制和升级,因此非常廉价,大部分非侵入型攻击需要攻击者具备良好的处理器知识和软件知识。而侵入型的探针攻击则不需要太多的初始知识,而且通常可用一整套相似的技术对付宽范围的产品。物理攻击是一种“破解”方式,攻击者通过一系列精细且具破坏性的物理操作,对单片机进行拆卸、开盖、线修修改,暴露单片机内部关键的晶圆,进而借助专业用设备读取其中存储的信息。例如,在一些案例中,不法分子利用高精度的打磨设备,小心翼翼地去除单片机封装层,再运用专业的芯片读取设备,试图获取内部商业机密。IC解密在电子产品的复制和维修中扮演着关键角色。

在当今科技日新月异的时代,芯片解密技术正逐渐走入大众视野,成为电子工程领域不可或缺的一部分。这项技术的演进不仅推动了电子信息领域的快速发展,还为自主创新带来了诸多挑战与机遇。芯片解密技术的重心在于恢复或修改芯片中的程序。在显微镜下,解密师会利用测量工具将芯片内部版图呈现出来,进而找出ROM总线和控制线,定位加密熔丝位。通过一系列精密的操作,如溶解IC表层的环氧树脂、切割和连接线路等,解密师能够在芯片上找到合适的连线点,跳过熔丝位,从而实现解密。这一过程不仅技术要求高,而且成本也相当可观。单片机解密需要专业的技术和设备,以确保解密过程的准确性和安全性。广州高级芯片解密有限公司

IC解密在电子产品的复制和仿制中需要谨慎处理,以避免法律风险。中国香港pic16f57解密

电子探测攻击以高时间分辨率监控处理器在正常操作时所有电源和接口连接的模拟特性,并通过监控其电磁辐射特性来实施攻击。由于单片机是一个活动的电子器件,当它执行不同的指令时,对应的电源功率消耗会相应变化。通过使用特殊的电子测量仪器和数学统计方法,分析和检测这些变化,就可以获取单片机中的特定关键信息。例如,RF编程器能够直接读出老型号加密MCU中的程序,就是利用了这一原理。过错产生技术使用异常工作条件使处理器出错,然后提供额外的访问来进行攻击。其中,电压冲击和时钟冲击是常用的手段。低电压和高电压攻击可用来禁止保护电路工作或强制处理器执行错误操作,时钟瞬态跳变也许会复位保护电路而不会破坏受保护信息。例如,通过向芯片施加异常的电压或时钟信号,使芯片内部的逻辑电路出现错误状态,从而绕过加密保护,获取芯片内部信息。中国香港pic16f57解密

- 哈尔滨电磁炉电源驱动解密解码 2025-11-16

- 温州NEC解密软件 2025-11-16

- 嘉兴MCU单片机解密解码 2025-11-16

- 温州dsPIC30FXX解密费用 2025-11-15

- 惠州电磁炉电源驱动解密厂家 2025-11-15

- 中国台湾dsPIC30FXX解密智能终端设备 2025-11-15

- 惠州加密芯片解密方案 2025-11-15

- 合肥DSP解密方法 2025-11-15

- 中国澳门电磁炉电源驱动解密有限公司 2025-11-15

- 上海赛灵思芯片解密工具 2025-11-15

- 中国台湾pic16f57解密公司排行 2025-11-15

- 贵阳IC程序解密价格 2025-11-14