- 品牌

- 思驰

- 型号

- 定制

市场供需关系和竞争态势也是影响芯片解密成本的重要因素。在市场需求旺盛、解密服务提供商较少的情况下,解密服务的价格可能会上涨;而在市场竞争激烈、解密服务提供商众多的情况下,价格则可能会下降。此外,不同解密服务提供商之间的技术实力、服务质量、品牌影响力等也存在差异,这些差异会导致价格上的差异。一些有名、技术实力强的解密服务提供商,其服务价格可能更高,但客户往往更愿意选择这些服务提供商,以确保解密任务的成功率和数据的安全性。芯片解密后的功能验证,需通过对比原始芯片的时序特性实现精确复现。上海ic解密解码

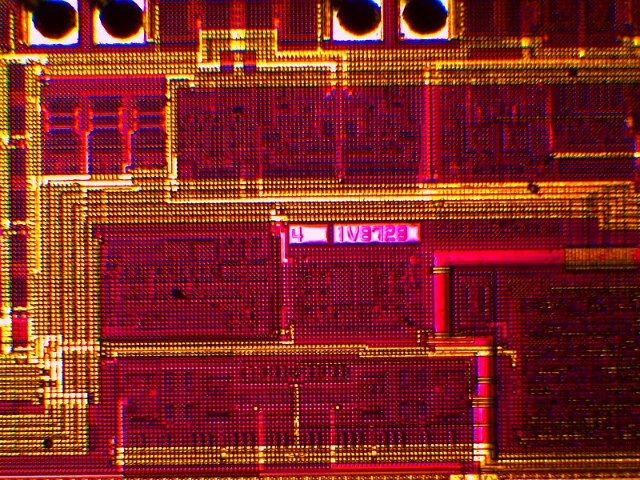

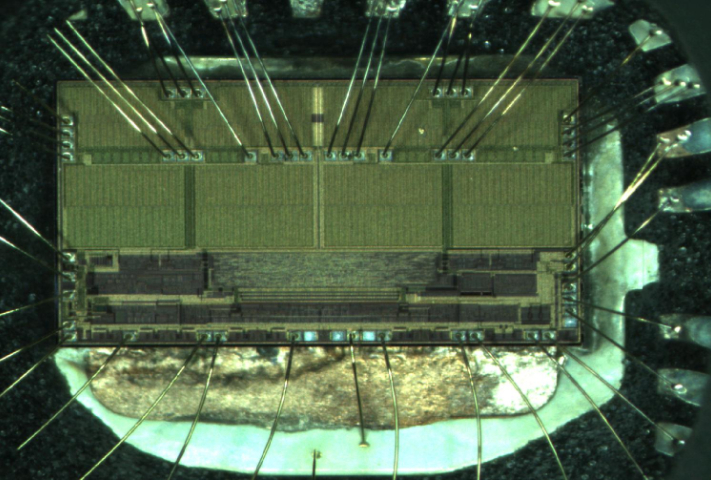

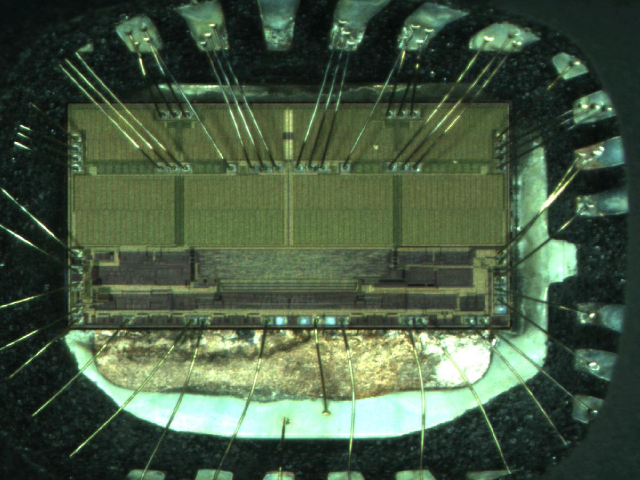

探针技术是直接暴露芯片内部连线,然后观察、操控、干扰单片机以达到攻击目的。所有的微探针技术都属于侵入型攻击。与之相对,软件攻击、电子探测攻击和过错产生技术属于非侵入型攻击。非侵入型攻击所需设备通常可以自制和升级,因此非常廉价,大部分非侵入型攻击需要攻击者具备良好的处理器知识和软件知识。而侵入型的探针攻击则不需要太多的初始知识,而且通常可用一整套相似的技术对付宽范围的产品。物理攻击是一种“破解”方式,攻击者通过一系列精细且具破坏性的物理操作,对单片机进行拆卸、开盖、线修修改,暴露单片机内部关键的晶圆,进而借助专业用设备读取其中存储的信息。例如,在一些案例中,不法分子利用高精度的打磨设备,小心翼翼地去除单片机封装层,再运用专业的芯片读取设备,试图获取内部商业机密。郑州单片机解密多少钱芯片解密过程中,电磁辐射分析可揭示芯片运行时的动态加密逻辑。

随着网络安全和数据安全的日益重要,芯片解密技术在安全领域也发挥着重要作用。通过对加密芯片进行解密和分析,可以了解芯片的加密机制和安全漏洞,进而采取有效的安全措施来防范潜在的安全威胁。例如,在网络设备中,许多关键部件都采用了加密芯片来保护其内部数据。通过芯片解密技术,可以了解这些加密芯片的加密机制和安全漏洞,进而采取有效的安全措施来保护网络设备的安全。此外,芯片解密技术还可以用于对恶意软件进行逆向工程分析。通过对恶意软件中的加密芯片进行解密和分析,可以了解恶意软件的工作原理和攻击方式,进而采取有效的防御措施来保护计算机系统的安全。

代码混淆是一种通过改变代码的结构、变量名、函数名等,使代码难以理解和分析的技术。代码混淆可以增加解密者对芯片程序代码的理解难度,延长解密时间。常见的代码混淆技术有插入无用代码、重命名变量和函数、控制流混淆等。例如,在代码中插入一些无用的指令,使解密者在分析代码时需要花费更多的时间和精力来区分有用代码和无用代码。防调试技术可以防止解密者使用调试工具对芯片进行调试和分析。常见的防调试技术有检测调试器的存在、干扰调试器的操作、限制调试器的功能等。例如,芯片可以通过检测调试接口的状态来判断是否有调试器连接,一旦检测到调试器连接,芯片可以采取相应的措施,如停止运行、去除关键数据等。IC解密在电子产品的逆向研发和定制中需要注重创新和差异化。

鉴于芯片解密服务涉及敏感信息的安全,服务提供商还需取得信息安全管理体系认证,如ISO27001。这一认证要求企业建立完善的信息安全管理制度和流程,确保解密过程中的信息安全。在取得ISO27001认证后,企业需要实施一系列信息安全控制措施,如访问控制、加密技术、安全审计等。同时,企业还需定期进行信息安全风险评估和演练,以应对可能的信息安全威胁和事件。对于涉及商用密码的芯片解密服务,服务提供商还需取得商用密码产品认证。这一认证要求企业确保其解密技术和服务符合国家商用密码管理法规和标准。芯片解密技术正推动硬件安全标准发展,催生抗逆向工程设计方法论。成都汽车芯片解密公司排行

芯片解密对半导体产业安全构成威胁,促使企业加强供应链透明度管理。上海ic解密解码

在科技日新月异的现在,芯片解密技术作为电子工程领域的一项重要技术,正逐渐受到越来越多的关注。在芯片解密过程中,解密者还需要时刻注意避免触犯法律和道德规范。许多国家和地区都有关于计算机安全和知识产权保护的法律法规,解密行为可能涉及侵犯他人知识产权或违反计算机安全规定的风险。因此,解密者需要在解密过程中严格遵守法律法规和道德规范,确保解密行为的合法性和合规性。这包括在解密前进行充分的法律风险评估和合规审查,以确保解密行为不会侵犯他人的合法权益或违反法律法规的规定。上海ic解密解码

- 哈尔滨电磁炉电源驱动解密解码 2025-11-16

- 温州NEC解密软件 2025-11-16

- 嘉兴MCU单片机解密解码 2025-11-16

- 温州dsPIC30FXX解密费用 2025-11-15

- 惠州电磁炉电源驱动解密厂家 2025-11-15

- 中国台湾dsPIC30FXX解密智能终端设备 2025-11-15

- 惠州加密芯片解密方案 2025-11-15

- 合肥DSP解密方法 2025-11-15

- 中国澳门电磁炉电源驱动解密有限公司 2025-11-15

- 上海赛灵思芯片解密工具 2025-11-15

- 中国台湾pic16f57解密公司排行 2025-11-15

- 贵阳IC程序解密价格 2025-11-14