移动业务安全网关建立安全通信的基石是强大的双向认证机制,这深刻体现了零信任“**信任,始终验证”的原则。它不仅要求移动端验证网关的身份,以防连接至假冒的钓鱼网关,同时网关也必须严格验证移动端的合法性与安全性。这种双向验证确保了连接发起方与接收方彼此都是可信的。认证过程通常基于数字证书等强密码学手段,...

- 品牌

- InforCube移动安全管理平台

- 公司名称

- 上海上讯信息技术股份有限公司

- 服务内容

- 软件开发,软件定制,管理系统,移动安全管理

- 版本类型

- 企业版,标准版,测试版

- 适用范围

- 企业用户

- 所在地

- 全国

- 系统要求

- MAC,windows

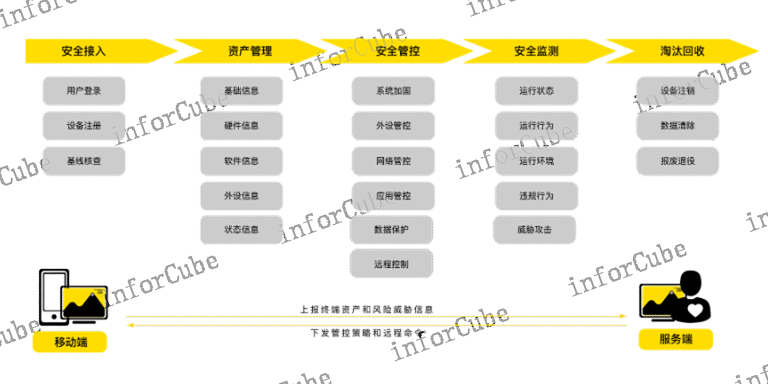

能源行业应用:随着数字化建设的飞速发展,为方便企业员工进行移动办公、户外巡检等工作,企业采购许多移动设备,但同时也带来许多安全风险和管理挑战。设备资产台账混乱,安装非业务应用,同时设备越狱和配置不当等安全风险也随之出现,企业移动设备管理面临巨大挑战。结合能源公司现有移动设备情况,在充分考虑其需求的前提下,针对移动设备进行安全保护,构建MDM场景下的企业级移动设备安全管理方案。该方案通过设备资产管理、设备安全管控和设备合规检测,实现移动设备从部署安装、注册使用到淘汰回收的全生命周期安全管理,确保移动终端可管控和业务数据可保护,保障能源移动业务安全稳定运行。移动应用安全加固,采用自动化封装形式及加壳加密和虚拟沙箱技术。移动业务安全风险

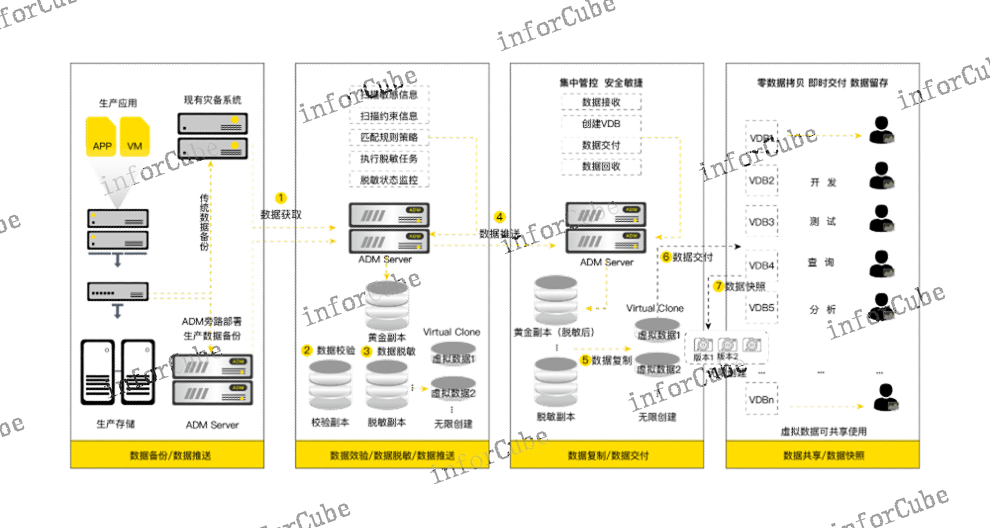

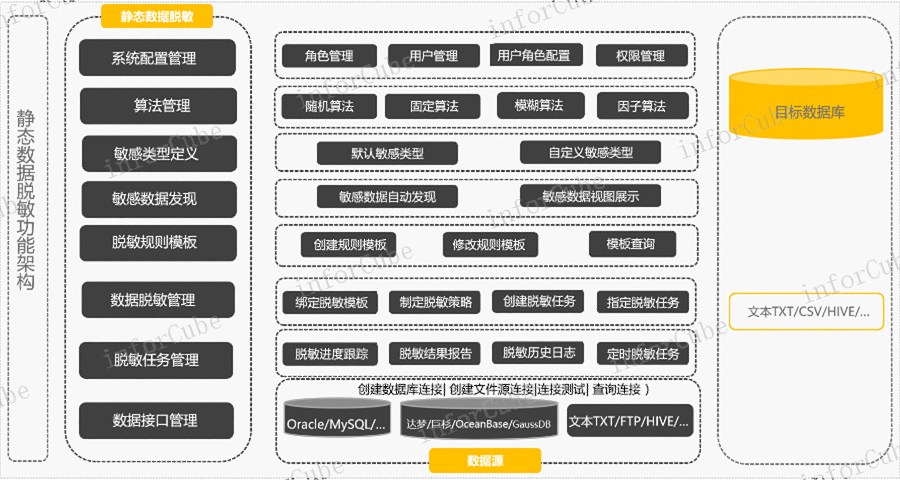

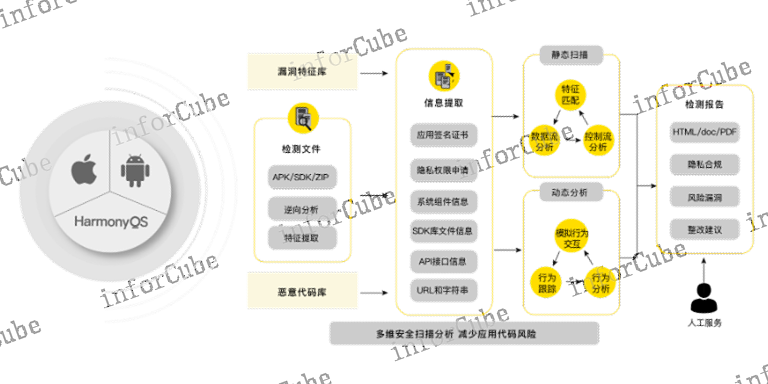

移动安全管理平台,采用检测、防护、监测和响应的安全机制,形成自适应安全防护体系。在上线前,对移动设备的合规性和移动应用的程序漏洞进行安全检测,做到早发现早处理;在使用过程中,对移动设备进行资产管理、安全管控和违规监测,对应用进行防逆向分析、防调试攻击和防篡改二次打包,对业务数据和隐私信息进行泄露防护,对环境风险、威胁攻击和敏感操作进行持续安全监测,通过关联分析和评估研判,及时采取响应防护措施阻断威胁攻击;在事后,通过日志记录和监测信息,对安全事件进行操作审计和定位溯源。通过事前安全检测、事中监测响应防护和事后审计溯源,构建移动设备、移动应用和移动数据全生命周期的移动安全整体防护体系。 移动业务安全风险上讯信息助力企业保障移动业务安全高效开展,助力数字化转型。

企业移动应用商店,为企业提供应用的集中管理和统一发布入口,并支持各版本应用的下载安装使用情况统计。不同于第三方移动应用商店,在企业内部进行应用APP的上线分发和版本升级,有效避免移动应用的伪造和仿冒,保护移动应用安全。移动应用在发布时,可以灵活分配到部门、用户和设备,实现移动应用的灰度发布,也可以根据应用版本信息,进行应用更新升级。移动应用商店,可以与应用安全检测、应用安全加固、应用安全沙箱等功能进行无缝结合,为移动应用提供多维度的安全防护。

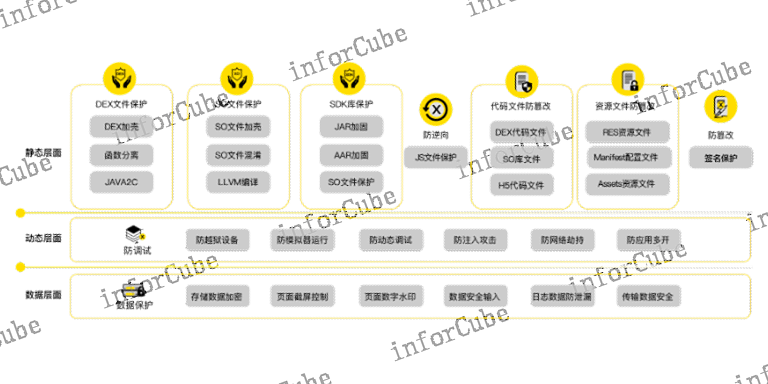

移动应用安全加固,在操作系统原有安全体系基础上,采用虚拟机保护机制、JAVA2C和白盒加密技术,提供移动应用程序的防逆向、防篡改、防调试和数据保护。将开发完成的移动应用APP上传到管理平台进行安全加固,通过对移动应用程序进行自动化加壳,利用动态加载、实时钩子、虚拟机保护和透明加密等技术手段,实现移动应用的防逆向分析、防篡改二次打包、防动态调试注入和数据保护等功能,确保移动应用程序APP安全及可靠运行。产品中所有加固功能,均以策略形式体现,企业用户可根据实际需要,进行灵活自定义选择配置。同时,产品可兼容新版本操作版本及主流厂商主流机型,在保障移动应用安全性时,具备良好的用户体验。购买移动安全防护产品可咨询上讯信息移动安全产品线。

通过移动安全管理平台,可以实现事前安全检测、事中及时响应和事后审计溯源的全周期防护。在上线前,对移动设备的合规性和移动应用程序漏洞进行安全检测,做到早发现早处理;在使用中,对运行环境、威胁攻击和敏感操作进行持续安全监测,并依据监测结果,及时采取响应防护措施阻断威胁攻击;在事后,通过日志记录和监测行为,对安全事件进行操作审计和定位溯源、通过事前安全检测、事中监测响应防护和事后审计溯源,构建移动设备、移动应用和移动数据全生命周期的移动安全整体防护体系。安全隧道很好地保障移动业务通信安全。应用安全风险跟踪管理

移动应用APP访问业务服务采用双向认证安全隧道技术,实现移动端到服务端的动态访问控制和数据加密保护。移动业务安全风险

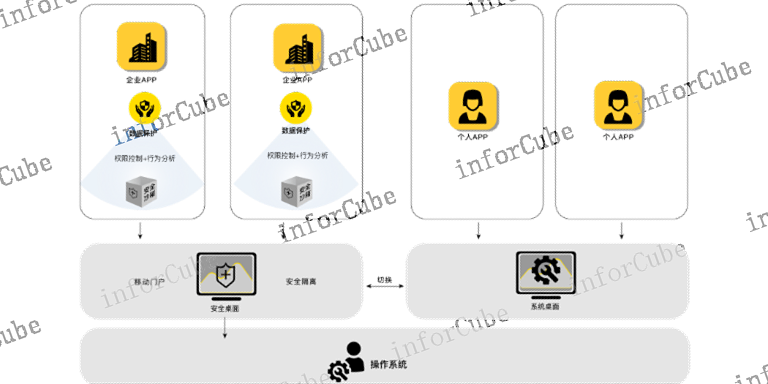

移动安全管理平台,在移动端以安全桌面APP为载体,通过应用商店进行移动应用APP的分发安装,并以安全桌面作为移动门户和统一入口,进行文档材料和消息内容的分发,同时为终端用户提供使用帮助和问题收集;在服务端以管理平台为界面,为管理人员提供用户管理、应用管理、设备管理、策略管理、报表管理、日志管理和综合态势等功能,进行日常操作管理和运行维护。移动安全管理平台,通过数据采集、风险分析和安全防护为移动业务从需求设计、编码开发、系统测试、上线发布到运维运营的全周期进行安全赋能,实现移动业务的统一高效管理、统一安全防护和统一风险监测。移动业务安全风险

-

注入攻击 2025-12-10 20:03:06除了提供静态的隔离环境,移动安全桌面门户还是一个主动的安全感知节点,具备持续的监测风险威胁攻击的能力。它运行在终端**前线,能够实时监控沙盒内应用的行为、网络请求以及系统环境的异常变化,例如检测应用是否正在尝试越权访问、是否存在敏感数据违规外传、设备本身是否已Root或越狱等。一旦发现潜在威胁,门户...

-

允许可信设备 2025-12-10 14:08:19四大安全痛点,倒逼移动安全升级: 终端失控:医护人员在门诊、病房多场景切换,设备易丢失或被非授权访问;应用脆弱:HIS、EMR等**业务APP缺乏加固防护,成为***攻击突破口;数据裸奔:患者隐私、诊疗记录等敏感信息在传输、存储中面临截屏、拷贝风险;合规压力:需同步满足《医疗卫生机构网络安...

-

上线发布流程规范 2025-12-10 21:03:21在移动业务的使用过程中,移动安全管理平台构筑了一道兼具纵深与主动性的实时防御阵地。这道防线覆盖了设备、应用、数据三个关键层面:在移动设备层面,平台不仅进行资产管理与策略管控,更执行持续的违规监测,确保设备始终处于合规状态。在移动应用层面,防护措施深入到代码执行层面,通过防逆向分析、防调试攻击和防篡改...

-

定制防护 2025-12-10 16:09:07安全网关的管侧,遵循**小化授权原则,通过网络分析引擎、微隔离防火墙、双向证书认证、隧道加密通信和动态访问控制技术,实现网络及业务的隐身、传输数据的加密保护和基于风险的动态访问控制,有效收敛网络攻击暴露面,保障业务应用网络访问的安全可信和数据传输的安全可靠。管控平台的云侧,作为移动业务涉及诸要素的统...