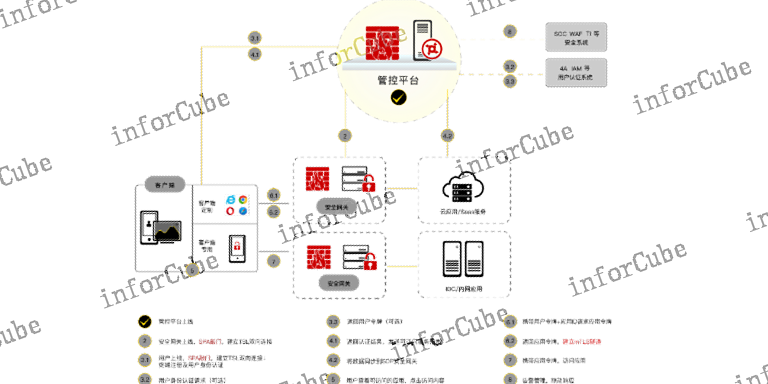

安全网关的访问控制并非静态不变,而是基于持续风险评估的动态访问控制,这深刻体现了**小化授权原则。当终端用户通过认证后,其获得的网络访问权限并非固定不变,安全网关会集成上下文信息(如终端设备是否合规、用户访问地理位置是否异常、当前访问时间是否合理等),实时调整其可访问的业务资源范围。例如,一个来自新...

- 品牌

- InforCube移动安全管理平台

- 公司名称

- 上海上讯信息技术股份有限公司

- 服务内容

- 软件开发,软件定制,管理系统,移动安全管理

- 版本类型

- 企业版,标准版,测试版

- 适用范围

- 企业用户

- 所在地

- 全国

- 系统要求

- MAC,windows

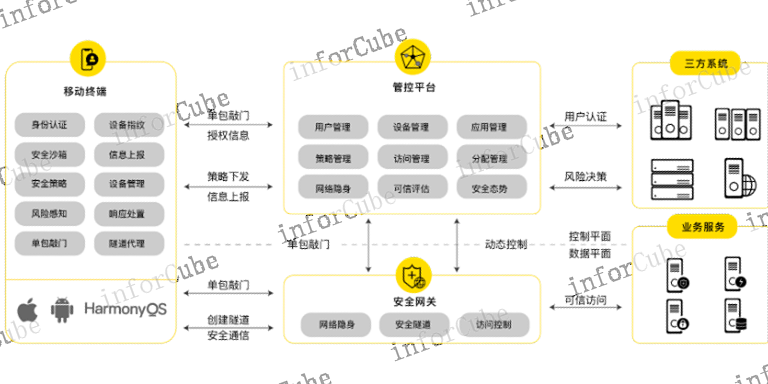

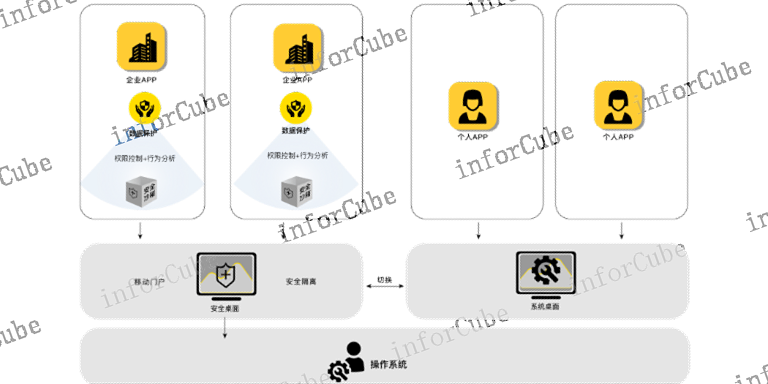

除了提供静态的隔离环境,移动安全桌面门户还是一个主动的安全感知节点,具备持续的监测风险威胁攻击的能力。它运行在终端**前线,能够实时监控沙盒内应用的行为、网络请求以及系统环境的异常变化,例如检测应用是否正在尝试越权访问、是否存在敏感数据违规外传、设备本身是否已Root或越狱等。一旦发现潜在威胁,门户会立即上报安全监测信息至后端管理平台。这些信息为安全管理员提供了宝贵的终端态势感知数据,使他们能够及时发现针对移动业务的攻击链,并快速通过平台下发新的管控策略进行响应,从而形成了一个从威胁检测、信息上报到策略调整的主动防御闭环,***提升了整体安全体系的响应速度与精细度。上讯零信任网络访问构建了一个多层次的防御体系。注入攻击

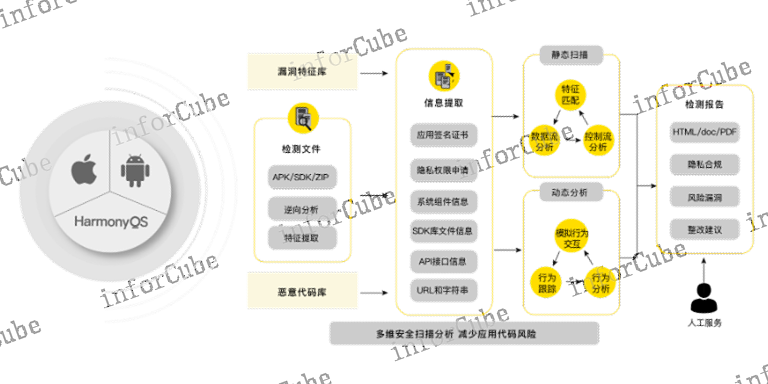

随着《个人信息保护法》等法规的深入实施,移动应用的隐私合规性已成为与安全性同等重要的考核指标。移动应用安全检测能力对此提供了强有力的技术支撑。它通过数据流关联分析等关键技术,能够精细追踪应用中的个人信息从采集、存储、传输到使用的完整路径,从而判断其处理行为是否符合合规要求。检测系统会扫描应用是否在用户未充分知情同意的情况下过度收集信息,是否将数据加密存储,是否存在向第三方SDK明文传输敏感数据等违规行为。**终生成的检测报告中会包含详尽的隐私合规分析章节,明确指出应用在权限申请、隐私政策一致性、个人信息安全影响评估等方面是否存在问题。这使得企业能够在应用发布前就完成合规性自检与整改,有效规避了因违规而面临的法律风险和品牌声誉损失。外设信息MSP应用安全防护:为医疗APP穿上“金钟罩”。

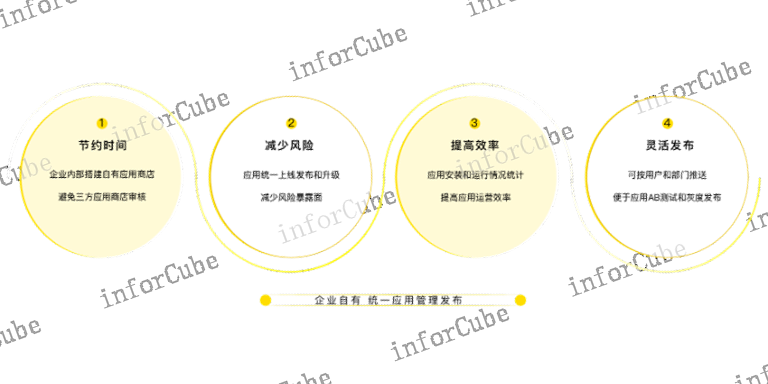

企业移动应用商店,提供企业专有的移动应用统一管理、上线发布和更新升级的市场商店。**于第三方移动应用商店,在企业内部进行移动应用APP的上线发布和版本升级,为企业提供应用的集中管理和统一发布入口,有效避免移动应用的伪造和仿冒,保障移动应用的安全高效分发。移动应用安全检测,提供移动应用程序漏洞风险和隐私合规的自动化分析扫描。采用SAST静态特征匹配、DAST动态行为分析、IAST人机交互模拟和数据流关联分析等多种自动化检测方式,分析移动应用程序中存在的安全漏洞风险和隐私合规情况,生成检测报告,在移动应用上线发布前,解决程序自身存在的安全问题,保障移动应用程序安全。

移动设备安全管控构建了一个由外到内、层层递进的纵深防护体系。这个体系始于系统加固,通过强制性的屏幕锁、加密存储、禁用未知来源应用安装等措施,提升设备自身的基础安全水位。在此基础上,进行严格的外设控制与网络管控,切断数据可能泄露的物理和网络通道,例如在涉密会议场所远程关闭所有设备的摄像头和USB调试功能。在应用层,通过应用管控确保只有可信应用才能运行,并阻止其过度申请权限。***,**目标是实现数据保护,无论是存储在设备上的静态数据,还是在应用中流转的动态数据,都通过加密、容器化等技术加以保护。而所有的这些管控动作,都可以通过远程命令进行集中下发与执行,形成了一个事前预防、事中控制、事后响应的完整闭环。InforCube移动安全管理平台(MSP)平台确保移动业务在各阶段均获得安全保障。

移动应用安全检测的**优势在于其采用了多引擎协同的分析策略,通过SAST静态特征匹配、DAST动态行为分析、IAST人机交互模拟和数据流关联分析等多种自动化检测方式,构建了一个立体的、无死角的分析网络。SAST 是在不运行代码的情况下,直接对应用源代码或字节码进行扫描,像一位经验丰富的代码审查员,快速定位诸如硬编码密码、不安全的API调用等静态缺陷。DAST 则是在一个受控的沙箱环境中实际运行应用,模拟真实用户操作,观察其运行时行为,从而发现那些只有在特定交互下才会触发的安全漏洞,如逻辑缺陷或运行时权限滥用。而IAST 结合了前两者的优点,它在应用运行的同时,通过插桩技术监控程序内部状态和数据流,能够极其精细地定位漏洞触发的具体代码路径。这三大技术,辅以数据流关联分析,共同确保了检测的深度与广度,能够有效分析移动应用程序中存在的安全漏洞风险和隐私合规情况。InforCube移动安全管理平台(MSP)可持续的防护机制确保持久的安全能力。隐私信息合规使用

上讯零信任网络访问提供基于平行切面的可信安全沙箱。注入攻击

为了满足不同业务场景的深度定制需求,移动应用安全沙箱除了提供自动封装的便捷方案外,也提供SDK形式,以API接口方式供移动应用APP进行代码灵活调用集成。这种模式更加贴合移动业务安全防护实际需要,因为它赋予了开发团队更高的自**和灵活性。当业务应用有特殊的安全需求时,例如,需要只在用户进行特定操作(如查看****)时才触发水印,或需要对应用内某个自定义的加密文件格式进行保护时,开发人员可以直接调用沙箱SDK提供的丰富API,将安全能力像积木一样精细地嵌入到业务逻辑的关键路径上。这种深度集成方式,使得安全不再是应用外部的“附加品”,而是与业务功能融为一体的“内生基因”,能够实现更具业务语境、更精细粒度的安全控制。注入攻击

-

代码逻辑漏洞 2025-12-09 05:03:10企业移动应用商店远不止一个简单的应用下载页面,它是一个集安全、管理、分发于一体的战略性门户。它通过提供企业专有的移动应用统一管理,成为了企业移动应用资产的“总管家”;通过上线发布和版本升级功能,扮演了应用交付流水线的“总阀门”;作为统一发布入口,它又是面向全体员工的“***服务窗口”。这三者合一,*...

-

业务应用可控 2025-12-09 14:02:26移动安全管理平台的**终价值,在于它将分散的安全能力整合为一个有机整体,实现了统一高效管理、统一安全防护和统一风险监测的三大统一目标。统一高效管理体现在服务端管理平台将所有管理功能集于一体,打破了用户、设备、应用、策略之间的管理孤岛。统一安全防护意味着从应用到数据、从设备到网络的安全策略能够协同联动...

-

移动办公 2025-12-09 15:02:43移动安全管理平台的**终目标是实现安全管控与用户体验的高效协同,让安全成为业务发展的助推器而非绊脚石。在技术层面,移动威胁监测防御系统如同一个7x24小时在线的安全雷达,持续分析设备行为、网络流量和应用动态,能够主动发现并响应诸如 phishing 攻击、设备越狱、恶意软件等威胁,实现主动防御。与此...

-

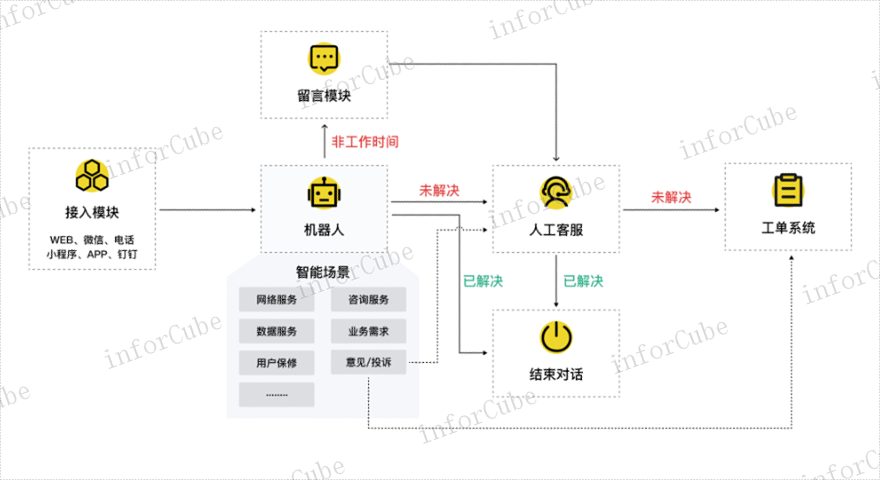

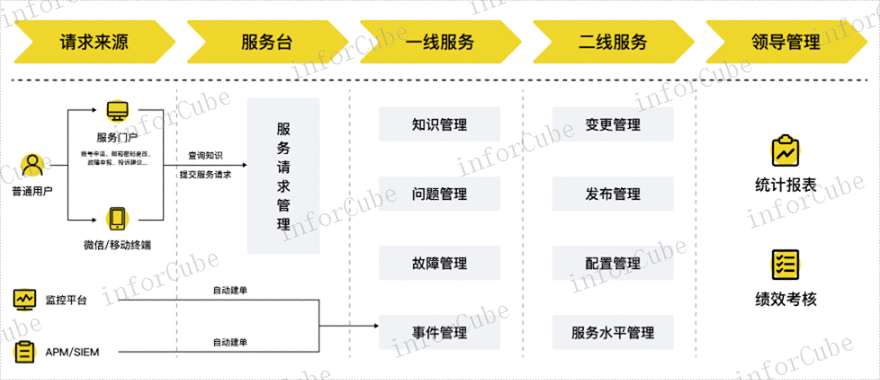

文档管理 2025-12-09 10:02:55移动威胁监测防御,提供移动应用运行时的环境风险和威胁攻击的实时监控和响应处置。通过轻量化监测探针和安全沙箱技术,基于ATT&CK攻击框架,从环境风险、威胁攻击、网络劫持、敏感操作和异常行为等多个维度,进行持续性威胁监测,防御风险威胁攻击,感知移动业务安全态势。移动业务安全网关,提供业务服务隐身及移动...

-

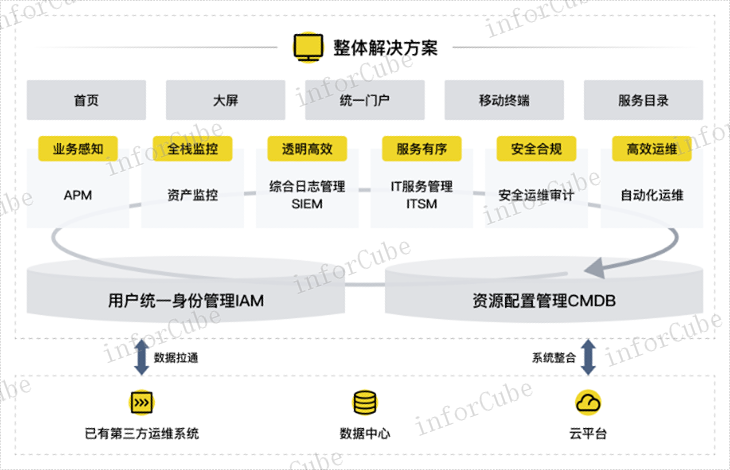

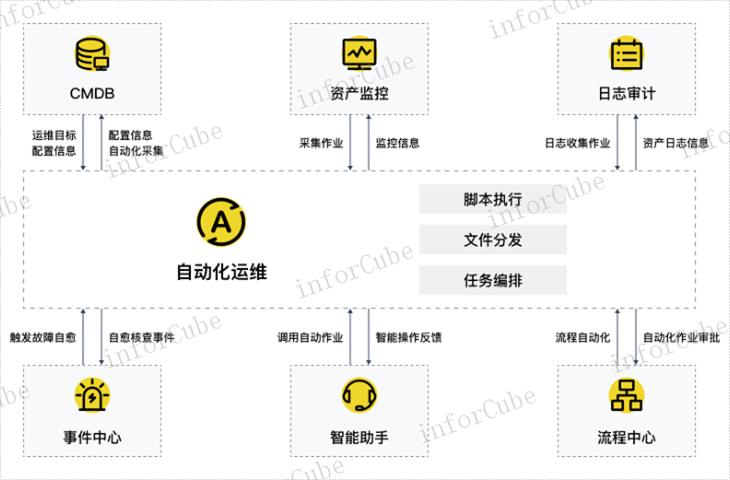

IT运维

2026-01-15 -

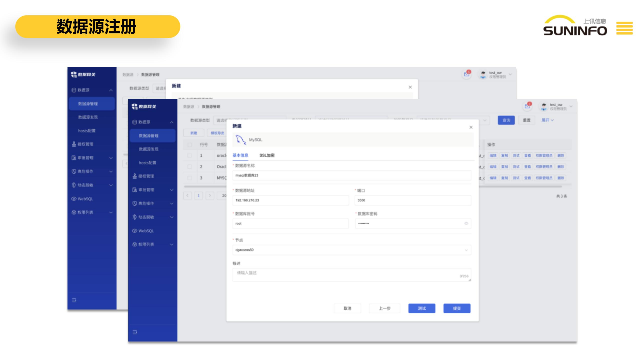

推广上讯数据网关市场报价

2026-01-15 -

资产管理架构

2026-01-15 -

信息化上讯数据网关以客为尊

2026-01-15 -

云性能

2026-01-06 -

什么是上讯数据网关是真的吗

2026-01-06 -

资产审计

2026-01-06 -

推广上讯数据网关介绍

2026-01-06 -

一站式上讯数据网关一体化

2026-01-06