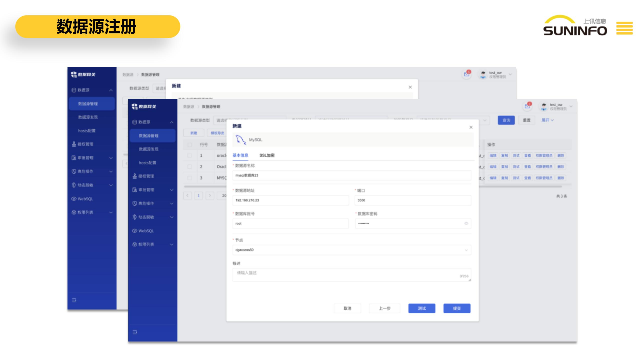

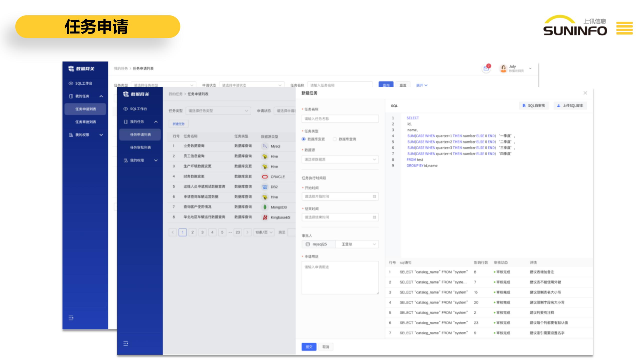

数据网关DG的多角色管理不仅是为了安全制衡,更是为了构建一个权责清晰、协同高效的数据工作流程。在实际业务场景中,一个完整的数据访问周期由此展开:首先,由系统管理员为新的数据分析团队创建部门和用户账号,搭建起组织基础。随后,权限管理员登场,根据该团队的项目需求,为其配置相应数据源的访问权限、设置动态脱...

- 品牌

- Suninfo,InforCube

- 型号

- InforCube-DG

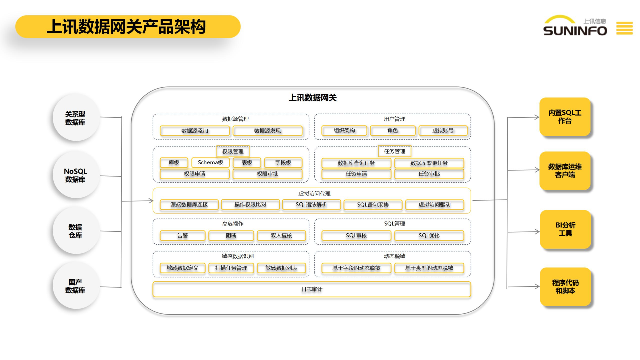

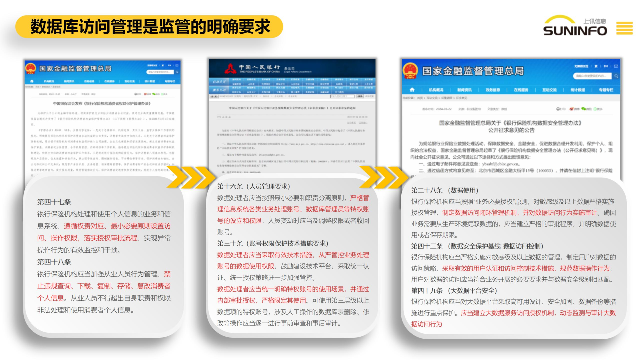

企业根据数据安全法第二十七条的规定,开展数据处理活动的企业应建立健全全数据流程安 全管理制度,组织开展数据安全教育培训,并采取相应的技术措施和其他必要措施,以保障数据安全。上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。助力企业数据安全建设。为提高操作效率,上讯数据网关DG支持根据模板批量导入脱敏策略,简化大量配置脱敏策略的流程。关联数据智能推荐

企业需要采取严格的数据安全措施,包括加强对数据库的访问权限管控、实施数据加密技术、建立完善的安全审计机制等,以保障数据的安全性和完整性,维护企业的稳定发展。上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。助力企业数据安全建设。提供上讯数据网关怎么样上讯数据网关DG提供数据访问行为的日志记录,满足内部审计和外部合规的要求。

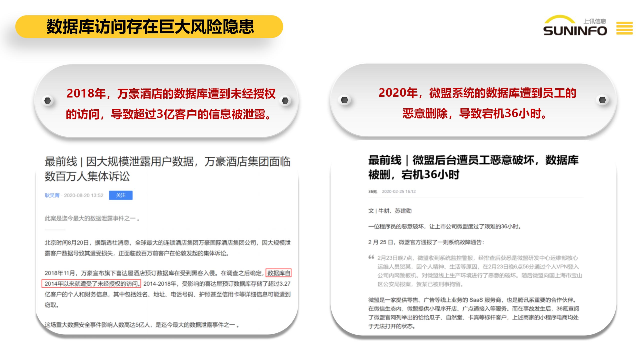

2018 年的万豪酒店事件。在这起事件中, 黑客成功越过了酒店数据库的安全防护,未经授权地访问了数据库,导致超过 3 亿客户的个人信息被泄露。这些信息包括了客户的姓名、联系方式、信用卡信息等敏感数据。这一泄露事件引起了广泛的关注和愤慨,不仅对万豪酒店的声誉造成了重大影响,也对客户的隐私权产生了严重威胁,甚至可能引发法律诉讼。上海上讯信息技术股份有限公司自主研发的数据网关 DG 通 过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL 审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。

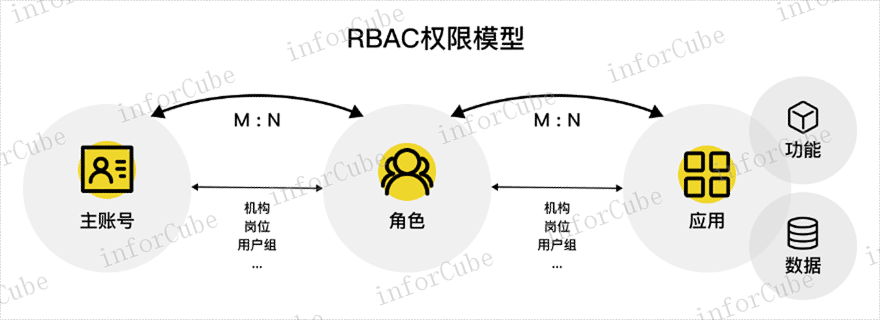

数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。 上讯数据网关 DG 在角色管理中,在遵循三权分立原则的基础上提供多角色管理,包括系统管理员、权限管理员、数据访问员和审计员,以满足对于数据访问和权限管理的各种需求。 系统管理员:作为平台的高权限者,系统管理员具备对组织架构的配置管理权限。能够管理系统的用户、角色、部门等组织架构,以及进行系统设置和权限配置。 使用上讯数据网关产品为用户的数据库系统保驾护航。上讯数据网关DG对Web访问页面可提供水印功能,抗截图、抗拍摄,提升事后追溯的准确性和有效性。

数据库操作的合规风险是当前企业面临的一个重要挑战,尤其在信息化时代和数据法律 法规逐步完善的背景下,合规性已成为企业必须面对和解决的问题之一。数据安全法和个人信息保护法等相关法律法规,对数据处理活动提出了明确的规定和要求,旨在保护用户的个 人信息和数据安全。上海上讯信息技术股份有限公司自主研发的数据网关 DG 通 过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL 审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。上讯数据网关DG支持虚拟化代理方式查询,为数据访问者提供高效的跨源数据联邦查询和计算,降低存储成本。哪里上讯数据网关内容

上讯数据网关DG有高可用部署功能。关联数据智能推荐

数据库查询多,缺少精细化权限控制:企业内部不同部门和角色需要访问数据库进行数据查询和操作,但目前缺乏精细化的权限控制机制。往往是采用统一的账号密码方式进行数据库访问,难以实现对不同用户的数据访问权限进行精确控制。这导致了一些敏感数据可能被未授权的人员访问,存在数据泄露和安全风险。因此, 建立细颗粒度的权限控制机制,根据用户角色和需求对数据访问权限进行精确控制是必不可少的。上讯数据网关细颗粒度权限授权与申请功能可实现,审批流程的灵活性,字段级别权限划分,数据下载权限的精细管控,临时提权的应用场景,批量权限管理,权限回收与状态修改等。关联数据智能推荐

- 本地上讯数据网关预算 2025-12-14

- 为什么上讯数据网关代理商 2025-12-14

- 查看操作日志 2025-12-14

- 什么是上讯数据网关售价 2025-12-14

- 为什么上讯数据网关包含 2025-12-13

- 本地上讯数据网关答疑解惑 2025-12-13

- 多久上讯数据网关销售电话 2025-12-13

- 怎样上讯数据网关生产企业 2025-12-13

- 提供上讯数据网关热线 2025-12-13

- 一站式上讯数据网关怎么样 2025-12-13

- 辅助上讯数据网关概况 2025-12-13

- 提供上讯数据网关平台 2025-12-13

-

数据管理稳定 2025-12-13 08:10:46上讯数据网关DG,是将安全与稳定置于数据源管理的**。访问控制管理构筑了精细化的安全防线,通过限定客户端、账号、IP的多重组合,确保数据库访问权限的**小化原则。连通性测试功能则在配置后或定期对数据源进行“健康检查”,及时暴露网络或认证的问题,防患于未然。结合便捷的域名通信管理(通过hosts配置域...

-

上讯数据网关应用 2025-12-13 18:02:31上讯信息的数据网关DG,是一款专注于实现精细化数据访问控制的安全产品。它通过细颗粒度权限管控、敏感数据动态脱敏、SQL审核与***行为日志记录等**功能,构建了覆盖事前、事中、事后全流程的数据安全防线。其价值在于为数据管理者提供一套简单高效的解决方案,确保企业数据管控既能满足内部安全需求,又能符合外...

-

提供上讯数据网关好处 2025-12-13 08:10:46数据网关DG的动态脱敏功能共同构成了一个覆盖配置、执行、集成与展示的全流程防护体系。该体系始于灵活的策略定义(动态脱敏策略配置)与高效的部署手段(类别策略模板配置与批量导入脱敏策略),确保了安全基线能够快速建立。其执行层面则具备双向能力:对内,对直接访问数据库的查询请求进行实时***;对外,通过动态...

-

辅助上讯数据网关答疑解惑 2025-12-13 08:10:45数据智能平台在优化业务流程方面表现出色。它能够对企业的业务流程进行监测和分析,找出其中的瓶颈和低效率环节。通过流程再造和优化,提高企业的运营效率和竞争力。比如,在制造业中,平台可以分析生产线上的数据,发现生产延误的原因,进而优化生产流程,提高生产效率。在物流行业,平台可以优化配送路线,降低运输成...