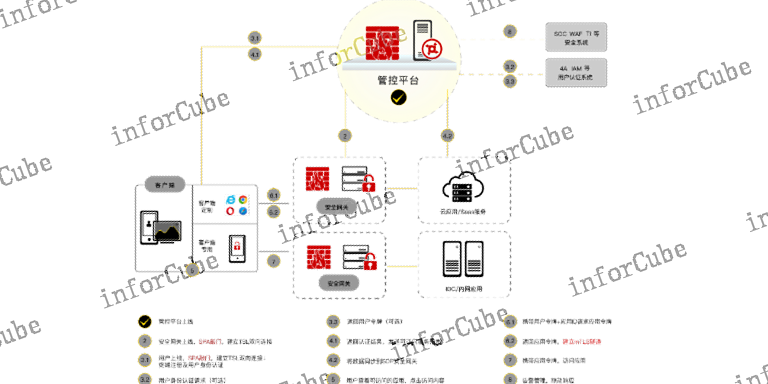

安全网关的访问控制并非静态不变,而是基于持续风险评估的动态访问控制,这深刻体现了**小化授权原则。当终端用户通过认证后,其获得的网络访问权限并非固定不变,安全网关会集成上下文信息(如终端设备是否合规、用户访问地理位置是否异常、当前访问时间是否合理等),实时调整其可访问的业务资源范围。例如,一个来自新...

- 品牌

- InforCube移动安全管理平台

- 公司名称

- 上海上讯信息技术股份有限公司

- 服务内容

- 软件开发,软件定制,管理系统,移动安全管理

- 版本类型

- 企业版,标准版,测试版

- 适用范围

- 企业用户

- 所在地

- 全国

- 系统要求

- MAC,windows

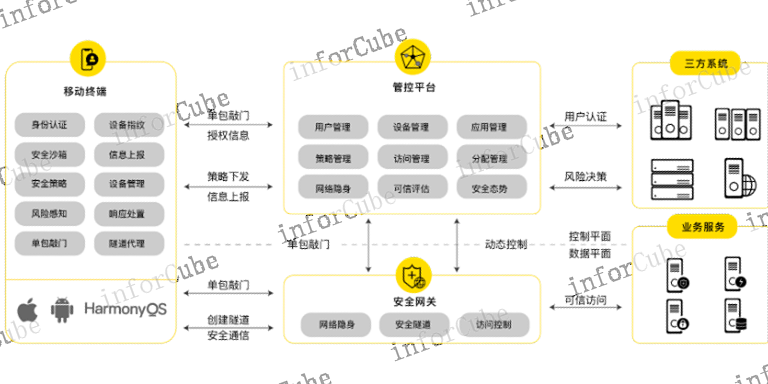

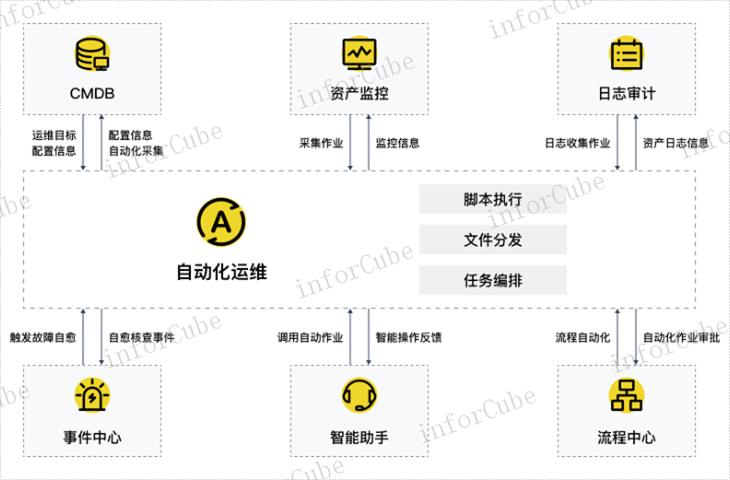

移动威胁监测防御系统构建了一套以ATT&CK攻击框架为理论基础的系统化监测体系。该框架作为全球公认的对抗战术与技术知识库,为移动威胁的识别与分类提供了科学依据。通过将移动环境中的各类攻击行为——如权限滥用、数据窃取、网络钓鱼等——映射到ATT&CK矩阵的具体战术和技术节点,系统实现了从经验式防御到智能化分析的跨越。这使得监测不再局限于孤立的安全事件,而是能够洞察攻击者的完整攻击链,识别出看似无关的异常活动背后隐藏的关联性。基于这一框架,系统能够从环境风险、威胁攻击、网络劫持、敏感操作和异常行为等多个维度,构建一个立体的、上下文丰富的威胁模型,实现对移动威胁的持续性威胁监测,从而***提升威胁发现的准确率和效率。上讯零信任网络访问分为移动终端、安全网关和管控平台三个部分。授权原则

移动应用安全检测的另一个***优势是其高度的自动化分析扫描能力,这为DevSecOps实践提供了关键动力。在敏捷开发模式下,应用迭代速度极快,传统的手工安全测试已无法满足频繁发布的需求。该检测平台能够无缝集成至CI/CD(持续集成/持续部署)流水线中,每当开发人员提交新的代码并构建出测试版本时,检测任务便可自动触发。系统会自动完成从应用安装、多维度扫描到报告生成的全流程,无需人工干预。这种自动化机制不仅将安全测试从一项周期长的“项目”转变为即时可用的“服务”,大幅缩短了安全反馈周期,还解放了安全工程师的生产力,使他们能从繁琐的重复性劳动中解脱出来,更专注于对复杂安全威胁的研判和策略制定,从而实现了安全与效率的完美统一。授权原则上讯零信任网络访问有隧道加密通信功能。

在对抗恶意攻击的实战中,移动应用安全加固主要解决两大**威胁:逆向分析和篡改打包。为了防逆向分析,加固方案超越了简单的代码混淆,它采用虚拟指令技术,构建了一个私有的执行环境,让**代码不在原生系统上直接运行,从而让传统的静态反编译工具和动态调试器(如IDA Pro、Xposed)几乎失效。为了防篡改二次打包,完整性校验机制在应用启动和运行的关键节点,会校验自身签名和关键代码段的哈希值,任何细微的修改都会被立即检测到。这套组合拳使得攻击者难以理解应用的业务逻辑,更无法在修改后重新签名分发,从根本上保护了企业的知识产权(如核心算法)和商业模式,也避免了用户因使用篡改版应用而遭受网络钓鱼或财产损失。

安全网关采用微隔离防火墙技术,将网络及业务的隐身理念落到了实处。它不再依赖传统的边界防火墙,而是在逻辑层面将不同的业务应用甚至应用的不同模块划分到**的微隔离段中,并为其配置精细的访问控制策略。这意味着,即使攻击者通过某种方式进入了网络内部,由于业务系统本身对外“隐身”,并且内部被微隔离策略所分割,他们也无法发现和横向访问其他业务资源。这种技术极大地限制了攻击者在内部的移动能力,将安全威胁控制在**小的范围内,有效防止了“一点突破、全网皆失”的局面,是收敛内部网络攻击暴露面的关键手段。上讯零信任网络访问通过移动终端、安全网关和管控平台相互协作联动,实现移动业务的可信安全防护。

移动安全管理平台的**终目标是实现安全管控与用户体验的高效协同,让安全成为业务发展的助推器而非绊脚石。在技术层面,移动威胁监测防御系统如同一个7x24小时在线的安全雷达,持续分析设备行为、网络流量和应用动态,能够主动发现并响应诸如 phishing 攻击、设备越狱、恶意软件等威胁,实现主动防御。与此同时,移动安全桌面门户为员工提供了一个简洁、统一的工作入口,将所有繁杂的安全技术细节隐藏于后台,员工只需登录一次,即可安全、便捷地访问所有被授权的企业应用与资源,获得了流畅一致的用户体验。而移动业务安全网关则通过网络隐身和加密技术,让员工在任何网络环境下都能安全接入,无需担忧数据传输风险。这种在强大技术防御背后对用户体验的细致考量,确保了安全策略能够被员工欣然接受并有效执行,从而真正落地。上讯零信任网络访问有系统级别的设备管控功能。移动设备部署安装

上讯零信任网络访问可实现移动应用安全保护。授权原则

移动安全管理平台,遵循零信任思想,采用软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,通过多因素的身份认证、系统级别的设备管控、应用粒度的安MSP技术白皮书©版权所有上讯信息技术股份有限公司8全沙箱、网络层面的单包敲门和代理隧道技术,实现用户身份可信认证、移动设备安全管控、移动应用安全保护、网络通信安全保护、敏感数据泄露防护、隐私信息合规使用和风险威胁监测防御,保障端侧的用户、设备、应用、网络及数据的安全可信。授权原则

-

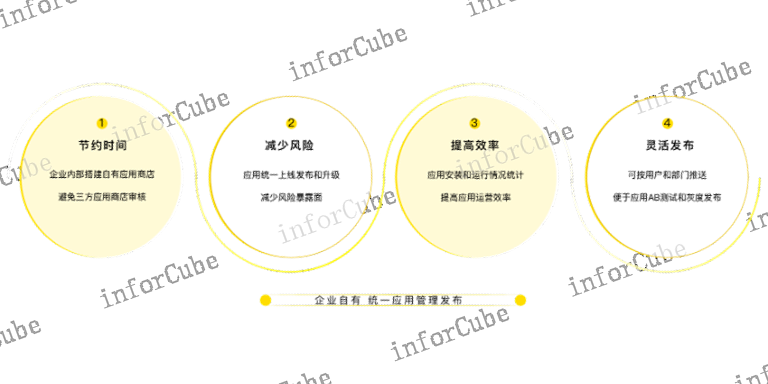

代码逻辑漏洞 2025-12-09 05:03:10企业移动应用商店远不止一个简单的应用下载页面,它是一个集安全、管理、分发于一体的战略性门户。它通过提供企业专有的移动应用统一管理,成为了企业移动应用资产的“总管家”;通过上线发布和版本升级功能,扮演了应用交付流水线的“总阀门”;作为统一发布入口,它又是面向全体员工的“***服务窗口”。这三者合一,*...

-

业务应用可控 2025-12-09 14:02:26移动安全管理平台的**终价值,在于它将分散的安全能力整合为一个有机整体,实现了统一高效管理、统一安全防护和统一风险监测的三大统一目标。统一高效管理体现在服务端管理平台将所有管理功能集于一体,打破了用户、设备、应用、策略之间的管理孤岛。统一安全防护意味着从应用到数据、从设备到网络的安全策略能够协同联动...

-

移动办公 2025-12-09 15:02:43移动安全管理平台的**终目标是实现安全管控与用户体验的高效协同,让安全成为业务发展的助推器而非绊脚石。在技术层面,移动威胁监测防御系统如同一个7x24小时在线的安全雷达,持续分析设备行为、网络流量和应用动态,能够主动发现并响应诸如 phishing 攻击、设备越狱、恶意软件等威胁,实现主动防御。与此...

-

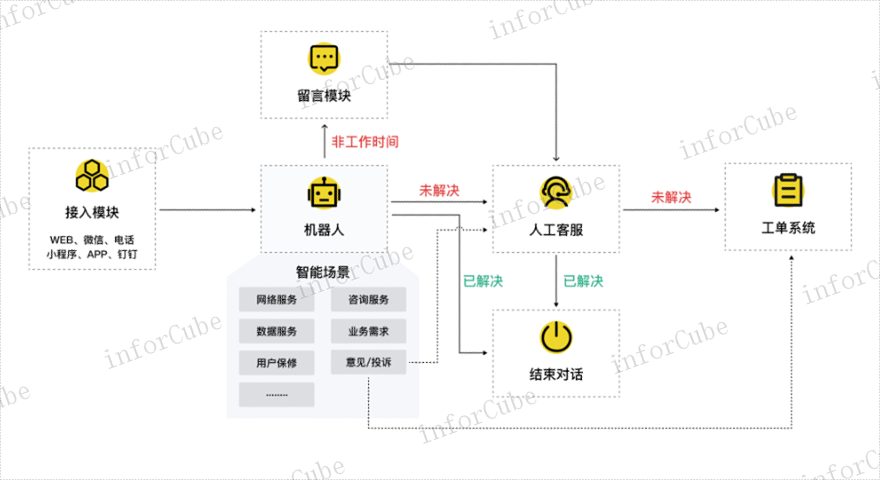

文档管理 2025-12-09 10:02:55移动威胁监测防御,提供移动应用运行时的环境风险和威胁攻击的实时监控和响应处置。通过轻量化监测探针和安全沙箱技术,基于ATT&CK攻击框架,从环境风险、威胁攻击、网络劫持、敏感操作和异常行为等多个维度,进行持续性威胁监测,防御风险威胁攻击,感知移动业务安全态势。移动业务安全网关,提供业务服务隐身及移动...

-

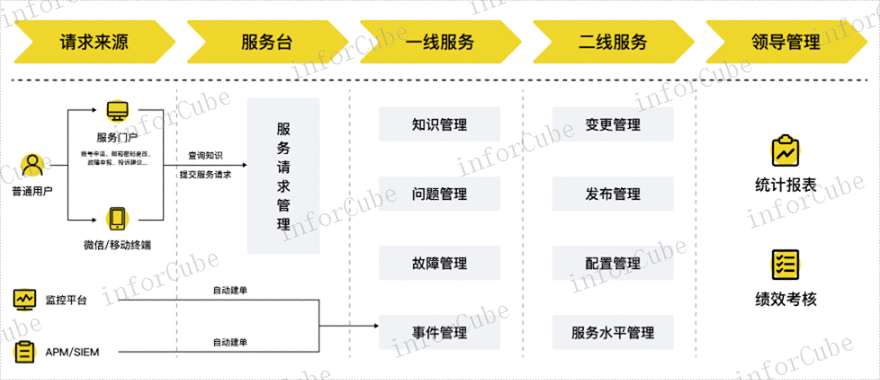

IT运维

2026-01-15 -

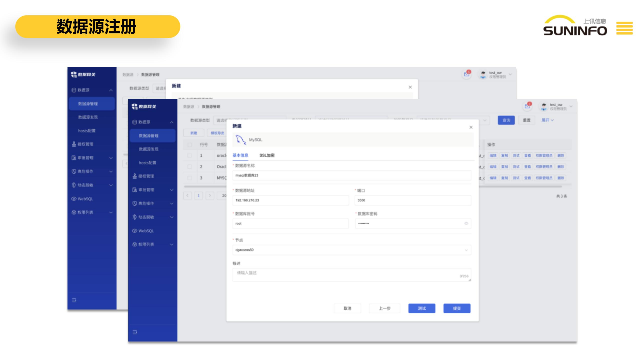

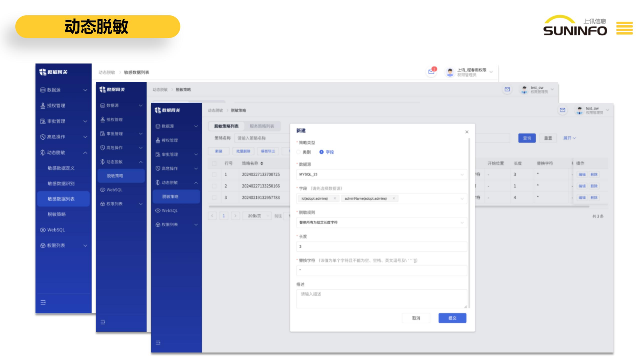

推广上讯数据网关市场报价

2026-01-15 -

资产管理架构

2026-01-15 -

信息化上讯数据网关以客为尊

2026-01-15 -

云性能

2026-01-06 -

什么是上讯数据网关是真的吗

2026-01-06 -

资产审计

2026-01-06 -

推广上讯数据网关介绍

2026-01-06 -

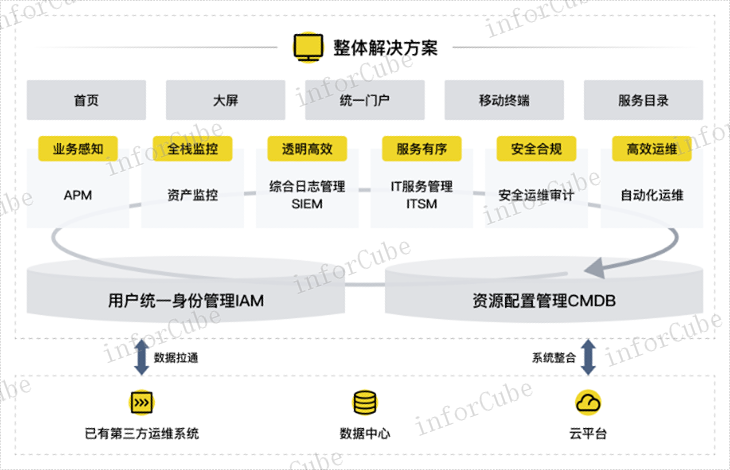

一站式上讯数据网关一体化

2026-01-06